Diseñar un esquema de base de datos es una de las tareas más críticas en la arquitectura de software. Un modelo de datos mal construido puede provocar cuellos de botella de rendimiento, vulnerabilidades de seguridad y una deuda técnica significativa a medida que la aplicación crece. Esta guía te acompaña paso a paso en el proceso de crear un diagrama de relaciones de entidades (ERD) robusto, específicamente adaptado para un servicio de gestión de usuarios. Avanzaremos desde el concepto inicial hasta un esquema listo para producción, centrándonos en la integridad de los datos, el cumplimiento de seguridad y la escalabilidad.

📋 Comprendiendo el alcance y los requisitos

Antes de dibujar una sola línea o definir una tabla, debes comprender los requisitos funcionales del servicio. Un sistema de gestión de usuarios no se trata únicamente de almacenar nombres y correos electrónicos; se trata de gestionar identidades, permisos y registros de auditoría. Comienza enumerando los actores principales y sus interacciones.

- Administradores:Requieren acceso completo para gestionar otros usuarios y la configuración del sistema.

- Usuarios finales:Necesitan autenticarse, actualizar sus perfiles y acceder a funciones específicas.

- Sistema:Requiere registro automatizado y gestión de sesiones.

Considera los tipos de datos y las restricciones desde el principio. ¿Soportarás caracteres internacionales? ¿Cómo manejarás los husos horarios? Estas decisiones influyen en las definiciones de campos en tu diagrama. Un documento de requisitos completo sirve como plano para tu ERD, asegurando que no se omita ninguna entidad crítica durante la fase de diseño.

🏗️ Definiendo entidades principales

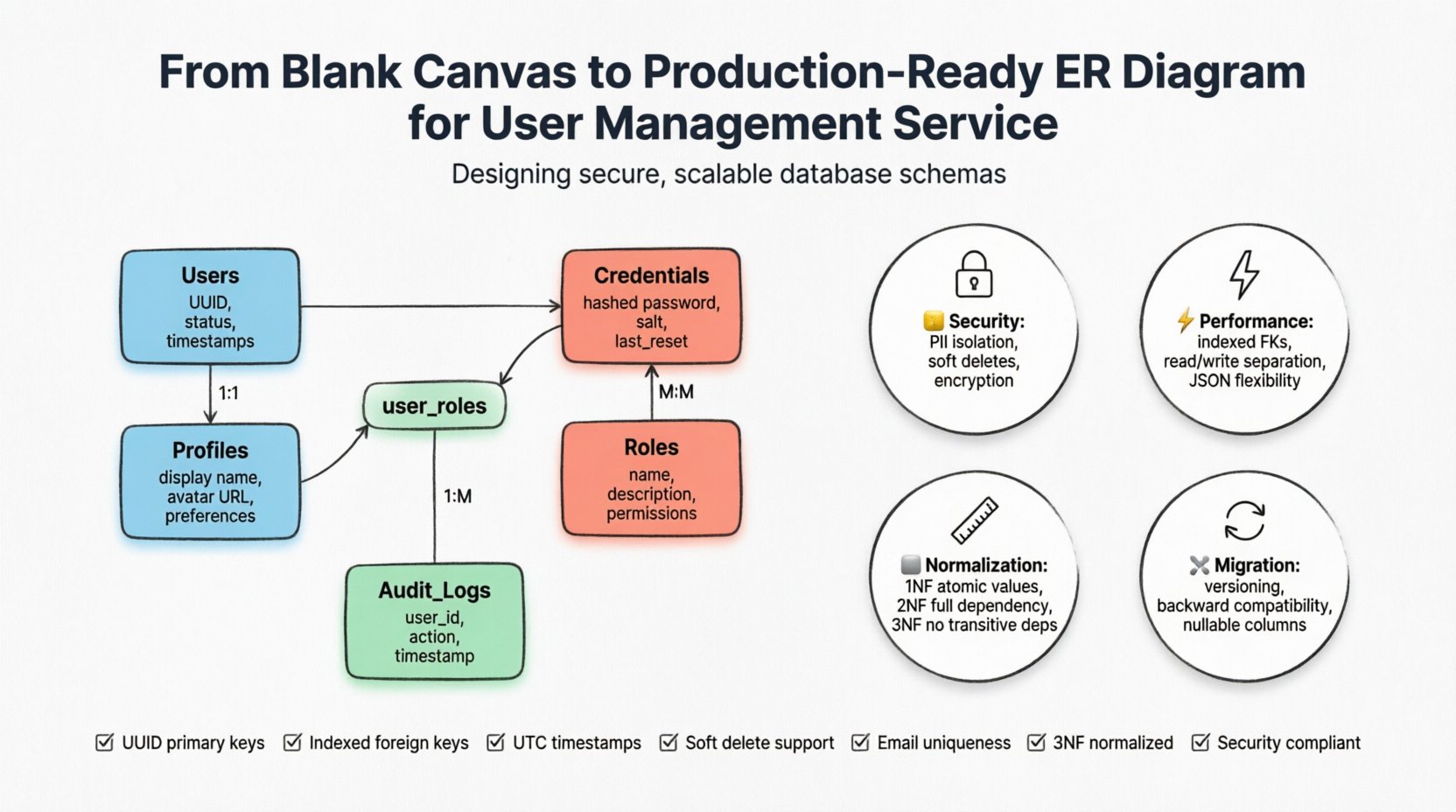

La base de cualquier sistema de gestión de usuarios radica en las entidades principales. Estas son las tablas que almacenarán los datos persistentes. Identificaremos cinco entidades principales:Usuarios, Perfiles, Credenciales, Roles, yRegistros de auditoría.

1. La entidad Usuario

Este es el objeto central de identidad. Debe contener identificadores únicos y marcas de estado, en lugar de datos sensibles. Una tabla de usuarios bien estructurada incluye:

- UUID:Un identificador universalmente único en lugar de un entero autoincremental. Esto evita ataques de enumeración y facilita la escalabilidad horizontal.

- Estado:Un campo de enumeración (por ejemplo, activo, suspendido, eliminado) para controlar el acceso sin eliminar los registros.

- Metadatos: Marcas de tiempo para creación y última actualización.

2. La entidad Perfil

Almacenar nombres de visualización, avatares e información de contacto en la tabla principal de Usuarios puede provocar acumulación de datos. Una entidad Perfil permite una relación uno a uno, manteniendo la tabla principal de autenticación ágil.

- Nombre de visualización: Para visibilidad en público.

- URL del avatar: Enlace a almacenamiento externo en lugar de almacenar datos binarios.

- Preferencias: JSON o una tabla separada para ajustes de tema y preferencias de notificaciones.

3. La entidad Credenciales

La seguridad es fundamental. Los detalles de autenticación deben separarse de los datos de identidad del usuario. Esta separación permite una rotación más fácil de los protocolos de seguridad sin alterar la estructura de identidad del usuario.

- Contraseña hasheada: Nunca almacenes texto plano. Usa un algoritmo de hashing seguro.

- Sales: Asegúrate de que cada usuario tenga un valor único de sal.

- Última fecha de restablecimiento: Rastrea los cambios de contraseña para políticas de seguridad.

🔗 Modelado de relaciones y cardinalidad

Una vez definidas las entidades, deben establecerse las relaciones entre ellas. La cardinalidad define cuántas instancias de una entidad se relacionan con otra. Malinterpretar estas relaciones es una causa común de redundancia de datos.

| Relación | Tipo | Razonamiento |

|---|---|---|

| Usuario y Perfil | Uno a uno | Cada usuario tiene exactamente un conjunto de detalles de perfil. |

| Usuario y Roles | Muchos a muchos | Un usuario puede tener múltiples roles, y un rol puede asignarse a muchos usuarios. |

| Usuario y registros de auditoría | Uno a muchos | Una sola acción del usuario genera una entrada de registro, pero un usuario genera muchos registros. |

| Rol y permisos | Muchos a muchos | Los roles definen permisos, pero los permisos pueden compartirse entre roles. |

Para implementar una relación muchos a muchos, debes introducir una tabla de unión. Por ejemplo, entre Usuarios y Roles, crea una user_rolestabla. Esta tabla contiene claves foráneas que apuntan a las claves primarias de las tablas de Usuario y Rol. Esta estructura garantiza la integridad referencial y permite asignaciones flexibles de permisos.

📉 Normalización e integridad de datos

Un esquema listo para producción sigue los principios de normalización para reducir la redundancia. Aunque la Tercera Forma Normal (3FN) es el objetivo estándar, entender las compensaciones es esencial.

Primera Forma Normal (1FN)

Asegúrate de que cada columna contenga valores atómicos. Evita almacenar múltiples direcciones de correo electrónico en una sola columna. Usa una tabla separada para contactos si un usuario tiene múltiples correos verificados.

Segunda Forma Normal (2FN)

Asegúrate de que los atributos no clave dependan completamente de la clave primaria. En un escenario de clave compuesta, asegúrate de que no existan dependencias parciales. Para la gestión de usuarios, usar un único UUID como clave primaria simplifica significativamente este proceso.

Tercera Forma Normal (3FN)

Asegúrate de que no existan dependencias transitivas. Si el país de un usuario determina su tasa de impuestos, almacena el país por separado de la tabla de usuarios y vincula al usuario con el país. Esto permite actualizar las tasas de impuestos sin modificar cada registro de usuario.

La normalización no se trata solo de teoría; se trata de mantener una única fuente de verdad. Cuando los datos se duplican entre tablas, las actualizaciones se vuelven propensas a errores. Al mantener los datos atómicos, garantizas que la consistencia se mantenga automáticamente por el motor de base de datos.

🔒 Consideraciones de seguridad y cumplimiento

Un esquema de base de datos es la primera línea de defensa para los datos de los usuarios. El cumplimiento de regulaciones como el RGPD o la CCPA requiere elecciones específicas en el diseño del esquema.

- Aislamiento de información personal identificable (PII):La información personal identificable debe almacenarse en columnas cifradas o en tablas separadas con controles de acceso estrictos.

- Derecho al olvido:Tu esquema debe admitir eliminaciones suaves o anonimización de datos. En lugar de eliminar una fila, marca como eliminada y reemplaza los campos de PII con un marcador genérico.

- Registros de auditoría:Implementa una tabla de registro inmutable. Registra quién cambió qué datos y cuándo. Esto es crucial para la responsabilidad.

- Cifrado en reposo:Diseña los campos que almacenan datos sensibles para que sean compatibles con las funciones de cifrado a nivel de base de datos.

Considera la política de retención de tus registros. Una tabla que crece indefinidamente puede degradar el rendimiento. Implementa una estrategia de particionado para la tabla de registros de auditoría, archivando registros antiguos en almacenamiento frío o eliminándolos según la política.

⚡ Patrones de rendimiento y escalabilidad

Diseñar para producción significa anticipar la carga. Un esquema que funciona para 100 usuarios puede fallar con 100.000 usuarios. Las estrategias de indexación son una parte crítica del proceso de diseño del ERD.

Indexación de claves foráneas

Siempre indexa las columnas de clave foránea. Si consultas usuarios por su ID de rol, la base de datos necesita un índice en la columna de clave foránea para evitar un escaneo completo de la tabla. Este es un error común en los diseños iniciales.

Separación de lectura frente a escritura

Mientras que el diagrama ER define la estructura lógica, considera la separación física. Los datos de autenticación de usuarios (Credenciales) son de lectura intensiva. Los datos del perfil son de lectura intensiva. Los registros de auditoría son de escritura intensiva. Diseñar el esquema para que admita particionamiento o réplicas de lectura más adelante es más fácil si los límites de las entidades están claros.

Campos JSON para flexibilidad

Las bases de datos modernas admiten columnas JSON. Úsalas para atributos que varían significativamente entre usuarios, como campos personalizados o configuraciones. Esto evita la migración de esquema para cada nueva característica, aunque conlleva una pérdida de rendimiento en las consultas.

🛠️ Gestión de migraciones y ciclo de vida

Una base de datos de producción nunca es estática. Evoluciona conforme cambian los requisitos. El diagrama ER debe permitir esta evolución.

- Versionado:No alteres las tablas directamente en producción. Usa scripts de migración que creen nuevas tablas y copien los datos, luego cambia las referencias.

- Compatibilidad hacia atrás:Al agregar una columna, permítela ser nula inicialmente. Esto evita que el código de la aplicación existente deje de funcionar si no establece inmediatamente el valor.

- Restricciones:Comienza con restricciones relajadas y ajústalas conforme los datos se estabilicen. Imponer una unicidad estricta demasiado pronto puede detener el desarrollo.

Considera agregar un versióncolumna a las tablas principales. Esto te permite rastrear los cambios en el esquema si implementas un versionado a nivel de aplicación para las estructuras de datos.

🚧 Errores comunes que debes evitar

Incluso arquitectos experimentados cometen errores. Revisa tu diagrama frente a estos problemas comunes antes de la implementación.

- Almacenamiento de datos sensibles en registros:Asegúrate de que la tabla de registros de auditoría no capture inadvertidamente contraseñas ni números de tarjetas de crédito. Oculta la información personal identificable (PII) en las entradas de registro.

- Sobrereferenciación:Cada índice ralentiza las operaciones de escritura. Solo indexa las columnas que se usan con frecuencia en cláusulas WHERE o JOINs.

- Ignorar husos horarios:Almacena todas las marcas de tiempo en UTC. Conviértelas a la hora local solo en la capa de presentación. Esto evita problemas durante los cambios de horario de verano.

- Valores codificados:No codifiques directamente nombres de roles o valores de estado en el código de la aplicación. Defínelos como enumeraciones o tablas de búsqueda en la base de datos.

✅ Lista de verificación final de validación

Antes de considerar el diagrama ER completo, revisa esta lista de verificación para asegurar la preparación.

- ¿Son todas las claves primarias UUIDs o enteros autoincrementales?

- ¿Están todas las claves foráneas indexadas?

- ¿Hay una restricción única en las direcciones de correo electrónico o los nombres de usuario?

- ¿Se almacenan las marcas de tiempo en UTC?

- ¿Existe un mecanismo para eliminaciones suaves?

- ¿Se separa los datos sensibles de los datos de identidad?

- ¿Existen índices para patrones de consulta comunes?

- ¿Está la estructura normalizada al menos hasta la 3FN?

- ¿El diseño respalda los estándares de cumplimiento de seguridad requeridos?

Una revisión exhaustiva de estos puntos asegura que la base de su servicio de gestión de usuarios sea sólida. La inversión realizada en la fase de diseño genera beneficios en mantenimiento, seguridad y rendimiento a lo largo del ciclo de vida de la aplicación.

📝 Resumen de los componentes del esquema

Para consolidar los elementos de diseño, aquí tiene un resumen de los componentes clave necesarios para una base de datos de gestión de usuarios de alta calidad.

| Componente | Campos clave | Restricción |

|---|---|---|

| Usuarios | id, estado, creado_en | Clave primaria, estado único |

| Credenciales | id_usuario, hash, sal, última_reinicialización | Clave foránea, no nulo |

| Roles | id, nombre, descripción | Clave primaria, nombre único |

| Usuarios_Roles | id_usuario, id_rol | Clave primaria compuesta |

| Registros_de_auditoría | id, id_usuario, acción, marca_de_tiempo | Clave foránea, índice en usuario |

Al adherirse a estas pautas y patrones estructurales, establece un sistema confiable capaz de manejar interacciones complejas de usuarios de forma segura. El ERD resultante sirve como un contrato entre los datos y la aplicación, asegurando estabilidad a medida que su servicio crece.