データベーススキーマの設計は、ソフトウェアアーキテクチャにおいて最も重要なタスクの一つです。適切に構築されないデータモデルは、アプリケーションのスケーリングに伴いパフォーマンスのボトルネック、セキュリティ上の脆弱性、そして大きな技術的負債を引き起こす可能性があります。このガイドでは、ユーザー管理サービス向けに特化した堅牢なエンティティ関係図(ERD)を作成するプロセスを段階的に説明します。初期のコンセプトからプロダクション対応のスキーマまで進み、データの整合性、セキュリティのコンプライアンス、スケーラビリティに焦点を当てます。

📋 機能範囲と要件の理解

1本の線も描く前、またはテーブルを定義する前に、サービスの機能要件を理解する必要があります。ユーザー管理システムは、名前やメールアドレスを保存するだけのものではありません。それはアイデンティティ、権限、監査ログの管理を意味します。まず、主要なエイジェントとそれらの相互作用をリストアップしましょう。

- 管理者:他のユーザーおよびシステム設定を管理するための完全なアクセス権が必要です。

- エンドユーザー:認証を行い、プロフィールを更新し、特定の機能にアクセスする必要があります。

- システム:自動ログ記録とセッション管理を必要とします。

データ型や制約については早期に検討しましょう。国際的な文字をサポートする予定ですか?タイムゾーンはどのように扱いますか?これらの決定は、図内のフィールド定義に影響を与えます。包括的な要件定義書は、ERDの設計図として機能し、設計フェーズで重要なエンティティを見落とさないよう保証します。

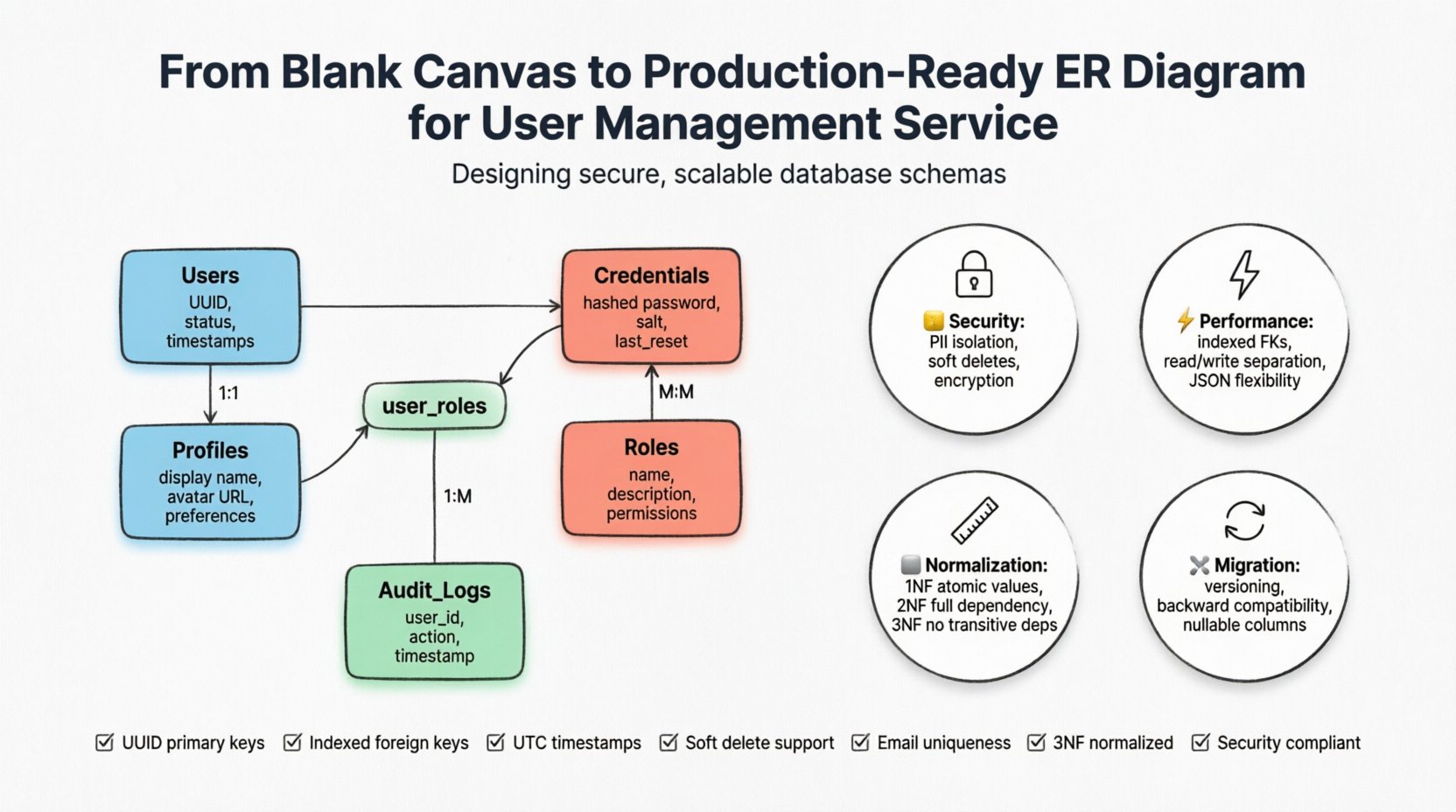

🏗️ コアエンティティの定義

あらゆるユーザー管理システムの基盤は、コアエンティティにあります。これらは永続的なデータを格納するテーブルです。5つの主要なエンティティを特定します:ユーザー, プロフィール, 資格情報, ロール、および監査ログ.

1. ユーザーエンティティ

これは中心的なアイデンティティオブジェクトです。機密データではなく、一意の識別子とステータスフラグを含むべきです。適切に構成されたユーザー表には、以下の項目が含まれます:

- UUID:自動増分の整数ではなく、世界で一意の識別子です。これにより、列挙攻撃を防ぎ、水平スケーリングを支援します。

- ステータス:アクセス制御のためにレコードを削除せずに使用する列挙型フィールド(例:有効、一時停止、削除済み)です。

- メタデータ: 作成日時および最終更新日時のタイムスタンプ。

2. プロフィールエンティティ

表示名、アバター、連絡先情報などをメインのUserテーブルに保存すると、データの肥大化につながる可能性があります。プロフィールエンティティを導入することで、1対1の関係を実現でき、認証の基盤となるテーブルをスリムに保つことができます。

- 表示名: 公開表示用。

- アバターURL:バイナリデータを直接保存するのではなく、外部ストレージへのリンクを設定する。

- 設定:テーマ設定や通知設定には、JSON形式または別テーブルを使用する。

3. 認証情報エンティティ

セキュリティは最優先事項です。認証情報はユーザーの身元データから分離する必要があります。この分離により、ユーザーの身元構造を変更せずに、セキュリティプロトコルの定期的な更新が容易になります。

- ハッシュ化されたパスワード:平文を保存してはいけません。強力なハッシュアルゴリズムを使用してください。

- ソルト:各ユーザーが固有のソルト値を持つことを確認する。

- 最終リセット時刻:セキュリティポリシーのため、パスワードの変更履歴を追跡する。

🔗 関係性と基数のモデル化

エンティティが定義された後は、それらの間の関係性を確立する必要があります。基数は、あるエンティティのインスタンスが別のエンティティと何個関係を持つかを定義します。これらの関係性を誤解することは、データの重複の主な原因です。

| 関係性 | タイプ | 理由 |

|---|---|---|

| ユーザーとプロフィール | 1対1 | 各ユーザーは正確に1つのプロフィール情報を保持する。 |

| ユーザーとロール | 多対多 | ユーザーは複数のロールを保持でき、ロールは複数のユーザーに割り当てられる。 |

| ユーザーと監査ログ | 1対多 | 1つのユーザー操作で1つのログエントリが生成されますが、1人のユーザーは多数のログを生成します。 |

| ロールと権限 | 多対多 | ロールは権限を定義しますが、権限は複数のロール間で共有できます。 |

多対多関係を実装するには、中間テーブルを導入する必要があります。たとえば、UsersとRolesの間に「user_roles」テーブルを作成します。このテーブルには、UserテーブルとRoleテーブルの両方の主キーを指す外部キーが含まれます。この構造により参照整合性が保たれ、柔軟な権限割り当てが可能になります。

📉 正規化とデータ整合性

本番環境対応のスキーマは、冗長性を減らすために正規化の原則に従います。第3正規形(3NF)が標準的な目標ですが、そのトレードオフを理解することは不可欠です。

第1正規形(1NF)

すべての列が原子的な値を含むことを確認してください。1つの列に複数のメールアドレスを保存しないでください。ユーザーが複数の検証済みメールアドレスを持つ場合は、連絡先用の別テーブルを使用してください。

第2正規形(2NF)

非キー属性が主キーに完全に依存していることを確認してください。複合キーの場合、部分的依存関係が存在しないことを確認してください。ユーザー管理では、主キーとして単一のUUIDを使用することで、このプロセスを大幅に簡素化できます。

第3正規形(3NF)

推移的依存関係が存在しないことを確認してください。ユーザーの国がその税率を決定する場合、国をユーザー表とは別に保存し、ユーザーを国にリンクしてください。これにより、すべてのユーザー記録を変更せずに税率の更新が可能になります。

正規化は理論的な話だけではなく、単一の真実の源を維持することにあります。データが複数のテーブルに重複すると、更新がエラーを引き起こしやすくなります。データを原子的に保つことで、データベースエンジンが自動的に整合性を維持することを保証できます。

🔒 セキュリティとコンプライアンスの考慮事項

データベーススキーマはユーザー情報の第一の防御ラインです。GDPRやCCPAなどの規制への準拠には、特定のスキーマ設計の選択が必要です。

- PIIの分離:個人を特定できる情報(PII)は、暗号化された列または厳格なアクセス制御が施された別テーブルに保存すべきです。

- 消去される権利:スキーマはソフトデリートまたはデータ匿名化をサポートすべきです。行を削除するのではなく、削除済みとしてマークし、PIIフィールドを汎用的なプレースホルダに置き換えてください。

- 監査ログ:変更不能なログテーブルを実装してください。誰がいつ何を変更したかを記録してください。これは責任追及にとって不可欠です。

- 永続暗号化:機密データを格納するフィールドは、データベースレベルの暗号化機能と互換性を持つように設計してください。

ログの保持ポリシーを検討してください。無制限に成長するテーブルはパフォーマンスを低下させる可能性があります。監査ログテーブルに対してパーティショニング戦略を実装し、古いレコードをコールドストレージにアーカイブするか、ポリシーに基づいて削除してください。

⚡ パフォーマンスとスケーラビリティのパターン

本番環境向けに設計することは、負荷を予測することを意味します。100人のユーザーに適しているスキーマは、10万人のユーザーでは失敗する可能性があります。インデックス戦略はERD設計プロセスの重要な一部です。

外部キーのインデックス化

外部キー列は常にインデックスを設定してください。ユーザーをロールIDで照会する場合、データベースはフルテーブルスキャンを避けるために外部キー列にインデックスが必要です。これは初期設計でよく見られる見落としです。

読み取りと書き込みの分離

ERDは論理構造を定義しますが、物理的な分離も考慮してください。ユーザー認証データ(資格情報)は読み取りが多く、プロフィールデータも読み取りが多く、監査ログは書き込みが多くなります。エンティティの境界が明確であれば、後でシャーディングや読み取りレプリカをサポートするスキーマ設計が容易になります。

柔軟性のためのJSONフィールド

現代のデータベースはJSONカラムをサポートしています。カスタムフィールドや設定など、ユーザー間で大きく異なる属性にはこれらのカラムを使用してください。これにより、新しい機能ごとにスキーマ移行を行う必要がなくなりますが、クエリパフォーマンスに影響が出る可能性があります。

🛠️ マイグレーションとライフサイクル管理

本番データベースは常に静的ではありません。要件の変化に伴って進化します。ERDはこの進化を反映できるように設計しなければなりません。

- バージョン管理:本番環境でテーブルを直接変更しないでください。新しいテーブルを作成しデータをコピーするマイグレーションスクリプトを使用し、その後参照を切り替えてください。

- 後方互換性:カラムを追加する際は、初期段階でnull許容にしてください。これにより、値をすぐに設定しない既存のアプリケーションコードが破損するのを防げます。

- 制約:初期は緩い制約から始め、データが安定するにつれて厳しくしてください。厳格な一意性制約を早々に適用すると開発が止まってしまうことがあります。

次のようなものを検討してください:バージョン主要なテーブルにバージョンカラムを追加してください。これにより、データ構造に対してアプリケーションレベルのバージョン管理を実装した場合、スキーマの変更を追跡できます。

🚧 避けるべき一般的な落とし穴

経験豊富なアーキテクトですらミスを犯します。デプロイ前に、この図面をこれらの一般的な問題と照らし合わせて確認してください。

- ログへの機密データの保存:監査ログテーブルがパスワードやクレジットカード番号を意図せず記録しないようにしてください。ログエントリ内のPIIはマスクしてください。

- 過剰なインデックス:すべてのインデックスは書き込み操作を遅くします。WHERE句やJOINで頻繁に使用されるカラムのみにインデックスを設定してください。

- タイムゾーンの無視:すべてのタイムスタンプをUTCで保存してください。ローカル時間への変換はプレゼンテーション層でのみ行います。これにより、夏時間の変更時に問題が発生するのを防げます。

- ハードコードされた値:アプリケーションコードにロール名やステータス値をハードコードしないでください。データベースで列挙型または参照テーブルとして定義してください。

✅ 最終検証チェックリスト

ERDを完成とみなす前に、このチェックリストを確認して準備が整っていることを確認してください。

- すべての主キーがUUIDまたは自動増分整数ですか?

- すべての外部キーがインデックスされていますか?

- メールアドレスまたはユーザー名に一意制約がありますか?

- タイムスタンプはUTCで保存されていますか?

- ソフトデリートのメカニズムはありますか?

- 機密データはアイデンティティデータから分離されていますか?

- 一般的なクエリパターン用のインデックスはありますか?

- スキーマは少なくとも3NFまで正規化されていますか?

- 設計は必要なセキュリティコンプライアンス基準をサポートしていますか?

これらの点を徹底的に検討することで、ユーザー管理サービスの基盤がしっかりしていることを保証します。設計段階での努力は、アプリケーションのライフサイクルを通じて、保守性、セキュリティ、パフォーマンスの面で大きな成果をもたらします。

📝 スキーマコンポーネントの概要

設計要素を統合するために、高品質なユーザー管理データベースに必要な主要コンポーネントの概要を以下に示します。

| コンポーネント | 主要フィールド | 制約 |

|---|---|---|

| ユーザー | id、status、created_at | 主キー、一意のステータス |

| 資格情報 | user_id、hash、salt、last_reset | 外部キー、NULL不可 |

| ロール | id、name、description | 主キー、一意の名前 |

| ユーザー_ロール | user_id、role_id | 複合主キー |

| 監査ログ | id、user_id、action、timestamp | 外部キー、ユーザーに対するインデックス |

これらのガイドラインと構造パターンに従うことで、複雑なユーザー操作を安全に処理できる信頼性の高いシステムを構築できます。結果として得られるERDは、データとアプリケーションの間の契約として機能し、サービスの拡大に伴って安定性を保証します。