Projektowanie schematu bazy danych to jedno z najważniejszych zadań w architekturze oprogramowania. Źle zaprojektowany model danych może prowadzić do węzłów zatyczania wydajności, luk w zabezpieczeniach oraz znacznej długoterminowej długu technicznego w miarę rozwoju aplikacji. Ten poradnik prowadzi Cię przez proces tworzenia solidnego diagramu relacji encji (ERD), specjalnie dostosowanego do usługi zarządzania użytkownikami. Przejdziemy od początkowego pojęcia do schematu gotowego do produkcji, skupiając się na integralności danych, zgodności z zasadami bezpieczeństwa oraz skalowalności.

📋 Zrozumienie zakresu i wymagań

Zanim narysujesz jedną linię lub zdefiniujesz tabelę, musisz zrozumieć wymagania funkcjonalne usługi. System zarządzania użytkownikami to nie tylko przechowywanie imion i adresów e-mail; chodzi o zarządzanie tożsamościami, uprawnieniami i śladami audytu. Zacznij od wyliczenia podstawowych aktorów i ich interakcji.

- Administratorzy:Wymagają pełnego dostępu do zarządzania innymi użytkownikami i ustawieniami systemu.

- Użytkownicy końcowi:Muszą się uwierzytelniać, aktualizować profile i uzyskiwać dostęp do określonych funkcji.

- System:Wymaga automatycznego logowania i zarządzania sesjami.

Zastanów się wcześnie nad typami danych i ograniczeniami. Czy obsługuje się znaki międzynarodowe? Jak obsługujesz strefy czasowe? Te decyzje wpływają na definicje pól w Twoim diagramie. Kompletny dokument wymagań pełni rolę projektu budowlanego dla Twojego ERD, zapewniając, że podczas fazy projektowania nie zostanie pominięta żadna kluczowa encja.

🏗️ Definiowanie podstawowych encji

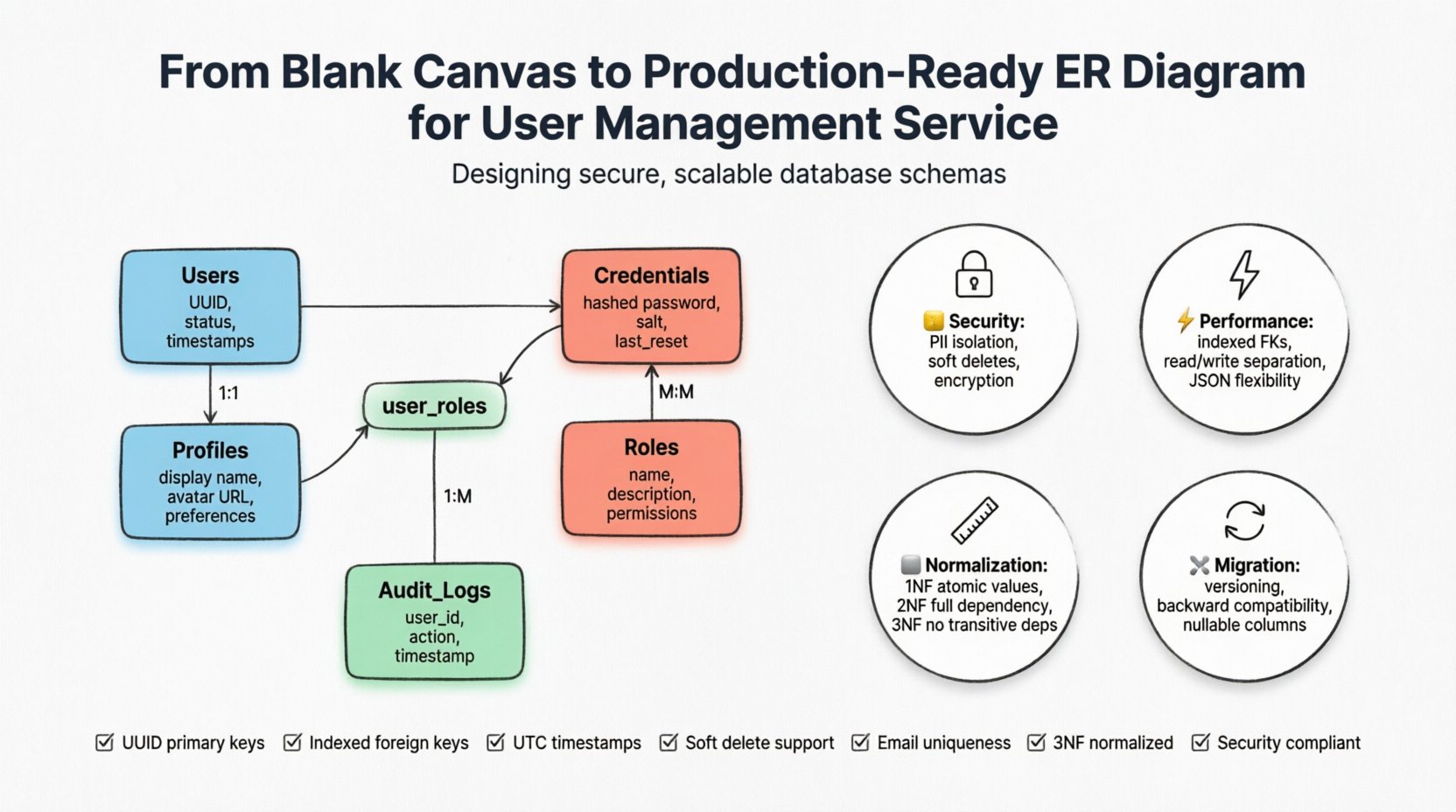

Podstawą każdego systemu zarządzania użytkownikami są podstawowe encje. Są to tabele, które będą przechowywać dane stałe. Zidentyfikujemy pięć podstawowych encji:Użytkownicy, Profilu, Dane uwierzytelniające, Role, orazDzienniki audytu.

1. Encja Użytkownik

Jest to centralny obiekt tożsamości. Powinien zawierać unikalne identyfikatory i flagi stanu, a nie dane poufne. Dobrze zorganizowana tabela użytkownika zawiera:

- UUID:Unikalny identyfikator uniwersalny zamiast liczby całkowitej zwiększanej automatycznie. Zapobiega to atakom typu enumeracja i wspiera skalowanie poziome.

- Stan:Pole wyliczeniowe (np. aktywny, zawieszony, usunięty), które pozwala kontrolować dostęp bez usuwania rekordów.

- Metadane: Znaczniki czasu utworzenia i ostatniej aktualizacji.

2. Encja Profilu

Przechowywanie nazw wyświetlanych, awatarów i informacji kontaktowych w głównej tabeli Użytkownik może prowadzić do nadmiaru danych. Encja Profilu umożliwia relację jeden do jednego, utrzymując główną tabelę uwierzytelniania zwięzłą.

- Nazwa wyświetlana: Dla widoczności publicznej.

- Adres URL awatara: Link do zewnętrznego przechowywania zamiast przechowywania danych binarnych.

- Ustawienia: JSON lub osobna tabela dla ustawień motywu i preferencji powiadomień.

3. Encja poświadczeń

Bezpieczeństwo ma pierwszeństwo. Dane uwierzytelniania powinny być rozdzielone od danych tożsamości użytkownika. Taka separacja umożliwia łatwiejsze obracanie protokołów bezpieczeństwa bez zmiany struktury tożsamości użytkownika.

- Hasło zaszyfrowane: Nigdy nie przechowuj tekstu jawnego. Użyj silnego algorytmu skrótu.

- Solę: Upewnij się, że każdy użytkownik ma unikalną wartość soli.

- Czas ostatniego zresetowania: Śledź zmiany hasła w celu zasad bezpieczeństwa.

🔗 Modelowanie relacji i liczby wystąpień

Po zdefiniowaniu encji muszą zostać ustalone relacje między nimi. Liczba wystąpień określa, ile wystąpień jednej encji jest powiązanych z drugą. Nieprawidłowe zrozumienie tych relacji jest częstą przyczyną nadmiarowości danych.

| Relacja | Typ | Uzasadnienie |

|---|---|---|

| Użytkownik & Profil | Jeden do jednego | Każdy użytkownik ma dokładnie jeden zestaw szczegółów profilu. |

| Użytkownik & Role | Wiele do wielu | Użytkownik może mieć wiele ról, a rola może być przypisana wielu użytkownikom. |

| Użytkownik & Rejestr audytu | Jeden do wielu | Jedna akcja użytkownika generuje jedną pozycję dziennika, ale jeden użytkownik generuje wiele dzienników. |

| Role i uprawnienia | Wiele do wielu | Role definiują uprawnienia, ale uprawnienia mogą być współużywane przez różne role. |

Aby zaimplementować relację wiele do wielu, musisz wprowadzić tabelę pośrednią. Na przykład między użytkownikami a rolami, utwórz tabelęuser_rolestabelę. Ta tabela zawiera klucze obce wskazujące na klucze główne tabel użytkownika i roli. Ta struktura zapewnia integralność referencyjną i umożliwia elastyczne przypisywanie uprawnień.

📉 Normalizacja i integralność danych

Schemat gotowy do produkcji przestrzega zasad normalizacji w celu zmniejszenia nadmiarowości. Choć trzecia postać normalna (3NF) jest standardowym celem, zrozumienie kompromisów jest istotne.

Pierwsza postać normalna (1NF)

Upewnij się, że każda kolumna zawiera wartości atomowe. Unikaj przechowywania wielu adresów e-mail w jednej kolumnie. Użyj osobnej tabeli do kontaktów, jeśli użytkownik ma wiele zweryfikowanych adresów e-mail.

Druga postać normalna (2NF)

Upewnij się, że atrybuty niekluczowe są całkowicie zależne od klucza głównego. W przypadku klucza złożonego upewnij się, że nie ma częściowych zależności. W zarządzaniu użytkownikami użycie pojedynczego UUID jako klucza głównego znacznie upraszcza ten proces.

Trzecia postać normalna (3NF)

Upewnij się, że nie ma zależności przechodnich. Jeśli kraj użytkownika określa jego stawkę podatkową, przechowuj kraj osobno od tabeli użytkownika i łącz użytkownika z krajem. Pozwala to na aktualizację stawek podatkowych bez modyfikacji każdego rekordu użytkownika.

Normalizacja to nie tylko teoria; chodzi o utrzymanie jednego źródła prawdy. Gdy dane są powielane w różnych tabelach, aktualizacje stają się podatne na błędy. Przechowując dane w postaci atomowej, zapewnicasz, że spójność jest utrzymywana automatycznie przez silnik bazy danych.

🔒 Rozważania dotyczące bezpieczeństwa i zgodności

Schemat bazy danych jest pierwszą linią obrony danych użytkowników. Zgodność z przepisami takimi jak RODO lub CCPA wymaga określonych wyborów w projektowaniu schematu.

- Izolacja danych osobowych (PII):Dane osobowe powinny być przechowywane w zaszyfrowanych kolumnach lub osobnych tabelach z ściśle kontrolowanym dostępem.

- Prawo do zapomnienia:Twój schemat powinien wspierać miękkie usuwanie lub anonimizację danych. Zamiast usuwać wiersz, oznacz go jako usunięty i zastąp pola danych osobowych ogólnym znacznikiem.

- Ślady audytu:Zaimplementuj niemodyfikowalną tabelę dziennika. Zapisuj, kto zmienił jakie dane i kiedy. Jest to kluczowe dla odpowiedzialności.

- Szyfrowanie w spoczynku:Projektuj pola przechowujące dane poufne tak, aby były zgodne z funkcjami szyfrowania na poziomie bazy danych.

Zastanów się nad polityką przechowywania dzienników. Tabela rosnąca bez ograniczeń może pogorszyć wydajność. Zaimplementuj strategię partycjonowania dla tabeli dziennika audytu, archiwizując starsze rekordy w chłodnym magazynie lub usuwając je zgodnie z polityką.

⚡ Wzorce wydajności i skalowalności

Projektowanie dla produkcji oznacza przewidywanie obciążenia. Schemat działający dla 100 użytkowników może zawieść przy 100 000 użytkownikach. Strategie indeksowania są kluczowym elementem procesu projektowania ERD.

Indeksowanie kluczy obcych

Zawsze indeksuj kolumny kluczy obcych. Jeśli wykonywane są zapytania o użytkowników według ich identyfikatora roli, baza danych musi mieć indeks na kolumnie klucza obcego, aby uniknąć pełnego przeszukiwania tabeli. Jest to częsty błąd popełniany w początkowych projektach.

Oddzielanie odczytu od zapisu

Choć ERD definiuje strukturę logiczną, rozważ rozdzielenie fizyczne. Dane uwierzytelniania użytkownika (Credentials) są intensywnie odczytywane. Dane profilu są intensywnie odczytywane. Rejestry audytu są intensywnie zapisywane. Projektowanie schematu z myślą o późniejszym shardowaniu lub replikach odczytu jest łatwiejsze, jeśli granice encji są jasne.

Pola JSON dla elastyczności

Nowoczesne bazy danych obsługują kolumny JSON. Używaj ich do atrybutów, które znacznie różnią się między użytkownikami, takich jak pola niestandardowe lub ustawienia. Pomaga to uniknąć migracji schematu przy każdym nowym funkcjonalności, choć wiąże się to z niższą wydajnością zapytań.

🛠️ Migracja i zarządzanie cyklem życia

Baza danych produkcyjna nigdy nie jest statyczna. Rozwija się wraz z zmieniającymi się wymaganiami. ERD musi uwzględniać tę ewolucję.

- Wersjonowanie:Nie modyfikuj tabel bezpośrednio w środowisku produkcyjnym. Używaj skryptów migracji, które tworzą nowe tabele i kopiują dane, a następnie zmieniają odwołania.

- Zgodność wsteczna: Przy dodawaniu kolumny zezwól na jej wartość null na początku. Zapobiega to uszkodzeniu istniejącego kodu aplikacji, który nie ustawia wartości od razu.

- Ograniczenia: Zaczynaj od luźnych ograniczeń i stopniowo je zacieśnij, gdy dane się ustabilizują. Zbyt wcześnie wymuszanie ścisłej unikalności może zatrzymać rozwój.

Rozważ dodanie pola wersjakolumnę do głównych tabel. Pozwala to śledzić zmiany schematu, jeśli zaimplementujesz wersjonowanie na poziomie aplikacji dla struktur danych.

🚧 Typowe pułapki do uniknięcia

Nawet doświadczeni architekci popełniają błędy. Przeglądaj swój diagram pod kątem tych typowych problemów przed wdrożeniem.

- Przechowywanie danych poufnych w dziennikach: Upewnij się, że tabela dziennika audytu nie przypadkowo przechowuje haseł ani numerów kart kredytowych. Ukrywaj dane osobowe (PII) w wpisach dziennika.

- Nadmierny indeksowanie: Każdy indeks spowalnia operacje zapisu. Indeksuj tylko kolumny często używane w klauzulach WHERE lub JOIN.

- Ignorowanie stref czasowych: Przechowuj wszystkie znaczniki czasu w formacie UTC. Konwersję na czas lokalny dokonuj wyłącznie na warstwie prezentacji. Zapobiega to problemom podczas zmian czasu letniego.

- Wartości zakodowane: Nie zakodowuj nazw ról ani wartości statusu w kodzie aplikacji. Zdefiniuj je jako wyliczenia lub tabele słownikowe w bazie danych.

✅ Ostateczna lista weryfikacji

Zanim uznasz ERD za zakończony, przejdź przez tę listę weryfikacji, aby upewnić się, że wszystko jest gotowe.

- Czy wszystkie klucze główne to UUID lub liczby całkowite z automatycznym zwiększaniem?

- Czy wszystkie klucze obce są indeksowane?

- Czy istnieje ograniczenie unikalności dla adresów e-mail lub nazw użytkowników?

- Czy znaczniki czasu są przechowywane w formacie UTC?

- Czy istnieje mechanizm miękkiego usuwania?

- Czy dane poufne są oddzielone od danych tożsamości?

- Czy istnieją indeksy dla typowych wzorców zapytań?

- Czy schemat jest znormalizowany do co najmniej 3NF?

- Czy projekt obsługuje wymagane standardy zgodności zabezpieczeń?

Pełna analiza tych punktów zapewnia, że podstawa usługi zarządzania użytkownikami jest solidna. Wkład w fazę projektowania przynosi korzyści w zakresie utrzymania, bezpieczeństwa i wydajności przez cały cykl życia aplikacji.

📝 Podsumowanie składników schematu

Aby zintegrować elementy projektu, przedstawiamy podsumowanie kluczowych składników wymaganych dla wysokiej jakości bazy danych zarządzania użytkownikami.

| Składnik | Kluczowe pola | Ograniczenie |

|---|---|---|

| Użytkownicy | id, status, created_at | Klucz podstawowy, unikalny status |

| Dane logowania | user_id, hash, salt, last_reset | Klucz obcy, nie może być pusty |

| Role | id, name, description | Klucz podstawowy, unikalna nazwa |

| User_Roles | user_id, role_id | Złożony klucz podstawowy |

| Dzienniki audytu | id, user_id, action, timestamp | Klucz obcy, indeks dla użytkownika |

Przestrzegając tych wytycznych i wzorców strukturalnych, tworzysz niezawodny system zdolny do bezpiecznego obsługi złożonych interakcji użytkowników. Ostateczny ERD stanowi umowę między danymi a aplikacją, zapewniając stabilność w miarę wzrostu Twojej usługi.