Merancang skema basis data merupakan salah satu tugas paling kritis dalam arsitektur perangkat lunak. Model data yang buruk dapat menyebabkan kemacetan kinerja, kerentanan keamanan, dan utang teknis yang signifikan saat aplikasi berkembang. Panduan ini membimbing Anda melalui proses pembuatan Diagram Hubungan Entitas (ERD) yang kuat khusus untuk Layanan Manajemen Pengguna. Kami akan bergerak dari konsep awal hingga skema siap produksi, dengan fokus pada integritas data, kepatuhan keamanan, dan skalabilitas.

📋 Memahami Lingkup dan Persyaratan

Sebelum menggambar satu garis pun atau mendefinisikan tabel, Anda harus memahami persyaratan fungsional dari layanan tersebut. Sistem manajemen pengguna bukan hanya tentang menyimpan nama dan email; ini adalah tentang mengelola identitas, izin, dan jejak audit. Mulailah dengan membuat daftar aktor utama dan interaksi mereka.

- Administrator:Memerlukan akses penuh untuk mengelola pengguna lain dan pengaturan sistem.

- Pengguna Akhir:Perlu melakukan otentikasi, memperbarui profil, dan mengakses fitur tertentu.

- Sistem:Membutuhkan pencatatan otomatis dan manajemen sesi.

Pertimbangkan tipe data dan batasan sejak dini. Apakah Anda mendukung karakter internasional? Bagaimana Anda menangani zona waktu? Keputusan-keputusan ini memengaruhi definisi bidang dalam diagram Anda. Dokumen persyaratan yang komprehensif berfungsi sebagai gambaran rancangan untuk ERD Anda, memastikan tidak ada entitas kritis yang terlewat selama tahap desain.

🏗️ Menentukan Entitas Inti

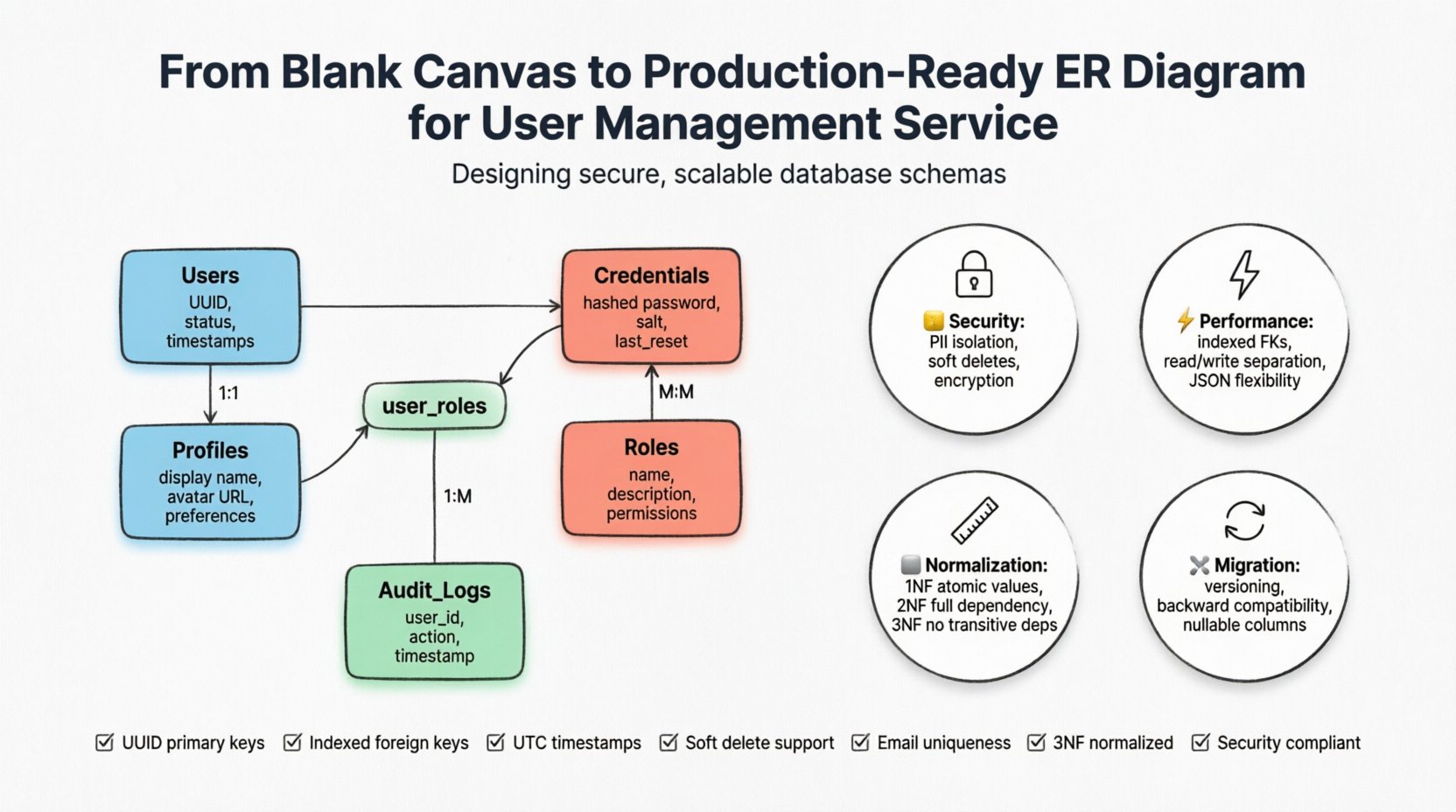

Dasar dari setiap sistem manajemen pengguna terletak pada entitas inti. Ini adalah tabel-tabel yang akan menyimpan data yang tetap. Kami akan mengidentifikasi lima entitas utama:Pengguna, Profil, Kredensial, Peran, danLog Audit.

1. Entitas Pengguna

Ini adalah objek identitas utama. Harus berisi pengenal unik dan bendera status, bukan data sensitif. Tabel pengguna yang terstruktur dengan baik mencakup:

- UUID:Identifikasi yang unik secara universal, bukan bilangan bulat otomatis naik. Ini mencegah serangan enumerasi dan membantu dalam penskalaan secara horizontal.

- Status:Bidang enumerasi (misalnya, aktif, ditangguhkan, dihapus) untuk mengendalikan akses tanpa menghapus catatan.

- Metadata: Timestamp untuk pembuatan dan pembaruan terakhir.

2. Entitas Profil

Menyimpan nama tampilan, avatar, dan informasi kontak dalam tabel Utama Pengguna dapat menyebabkan pembengkakan. Entitas Profil memungkinkan hubungan satu-ke-satu, menjaga tabel otentikasi inti tetap ringan.

- Nama Tampilan: Untuk visibilitas yang terbuka bagi publik.

- URL Avatar: Tautan ke penyimpanan eksternal daripada menyimpan data biner.

- Preferensi: JSON atau tabel terpisah untuk pengaturan tema dan preferensi notifikasi.

3. Entitas Kredensial

Keamanan sangat penting. Rincian otentikasi harus dipisahkan dari data identitas pengguna. Pemisahan ini memungkinkan rotasi protokol keamanan yang lebih mudah tanpa mengubah struktur identitas pengguna.

- Kata Sandi yang Di-hash: Jangan pernah menyimpan teks biasa. Gunakan algoritma hashing yang kuat.

- Garam: Pastikan setiap pengguna memiliki nilai garam yang unik.

- Waktu Reset Terakhir: Lacak perubahan kata sandi untuk kebijakan keamanan.

🔗 Pemodelan Hubungan dan Kardinalitas

Setelah entitas didefinisikan, hubungan antar entitas harus dibentuk. Kardinalitas menentukan berapa banyak instance satu entitas yang terkait dengan entitas lain. Salah memahami hubungan ini merupakan penyebab umum dari redundansi data.

| Hubungan | Jenis | Alasan |

|---|---|---|

| Pengguna & Profil | Satu-ke-Satu | Setiap pengguna memiliki tepat satu set detail profil. |

| Pengguna & Peran | Banyak-ke-Banyak | Seorang pengguna dapat memiliki beberapa peran, dan sebuah peran dapat diberikan kepada banyak pengguna. |

| Pengguna & Log Audit | Satu-ke-Banyak | Satu tindakan pengguna menghasilkan satu entri log, tetapi satu pengguna menghasilkan banyak log. |

| Peran & Izin | Banyak-ke-Banyak | Peran menentukan izin, tetapi izin dapat dibagikan di antara peran. |

Untuk menerapkan hubungan Banyak-ke-Banyak, Anda harus memperkenalkan tabel sambungan. Sebagai contoh, antara Pengguna dan Peran, buatlah user_roles tabel. Tabel ini berisi kunci asing yang mengarah ke kunci utama dari tabel Pengguna dan Peran. Struktur ini menjamin integritas referensial dan memungkinkan penugasan izin yang fleksibel.

📉 Normalisasi dan Integritas Data

Skema yang siap produksi mengikuti prinsip normalisasi untuk mengurangi redundansi. Meskipun Bentuk Normal Ketiga (3NF) adalah tujuan standar, memahami pertukaran yang terjadi sangat penting.

Bentuk Normal Pertama (1NF)

Pastikan setiap kolom berisi nilai atomik. Hindari menyimpan beberapa alamat email dalam satu kolom. Gunakan tabel terpisah untuk kontak jika pengguna memiliki beberapa alamat email yang telah diverifikasi.

Bentuk Normal Kedua (2NF)

Pastikan atribut non-kunci sepenuhnya tergantung pada kunci utama. Dalam skenario kunci komposit, pastikan tidak ada ketergantungan parsial. Untuk manajemen pengguna, menggunakan UUID tunggal sebagai kunci utama secara signifikan menyederhanakan proses ini.

Bentuk Normal Ketiga (3NF)

Pastikan tidak ada ketergantungan transitif. Jika negara pengguna menentukan tingkat pajak mereka, simpan negara secara terpisah dari tabel pengguna, dan hubungkan pengguna dengan negara tersebut. Ini memungkinkan pembaruan tingkat pajak tanpa mengubah setiap catatan pengguna.

Normalisasi bukan hanya soal teori; ini tentang mempertahankan satu sumber kebenaran. Ketika data diduplikasi di seluruh tabel, pembaruan menjadi rentan terhadap kesalahan. Dengan menjaga data atomik, Anda memastikan konsistensi dipertahankan secara otomatis oleh mesin basis data.

🔒 Pertimbangan Keamanan dan Kepatuhan

Skema basis data adalah garis pertahanan pertama untuk data pengguna. Kepatuhan terhadap regulasi seperti GDPR atau CCPA memerlukan pilihan desain skema tertentu.

- Isolasi PII:Informasi yang Dapat Mengidentifikasi Pribadi harus disimpan dalam kolom terenkripsi atau tabel terpisah dengan kontrol akses yang ketat.

- Hak untuk Dilupakan:Skema Anda harus mendukung penghapusan lunak atau anonimisasi data. Alih-alih menghapus baris, tandai sebagai dihapus dan ganti bidang PII dengan placeholder umum.

- Jejak Audit:Implementasikan tabel log yang tidak dapat diubah. Catat siapa yang mengubah data apa dan kapan. Ini sangat penting untuk pertanggungjawaban.

- Enkripsi Saat Tertahan:Desain bidang yang menyimpan data sensitif agar kompatibel dengan fitur enkripsi tingkat basis data.

Pertimbangkan kebijakan retensi untuk log Anda. Tabel yang terus tumbuh tanpa batas dapat menurunkan kinerja. Terapkan strategi partisi untuk tabel Log Audit, mengarsipkan catatan lama ke penyimpanan dingin atau menghapusnya berdasarkan kebijakan.

⚡ Pola Kinerja dan Skalabilitas

Merancang untuk produksi berarti memprediksi beban. Skema yang berfungsi untuk 100 pengguna mungkin gagal pada 100.000 pengguna. Strategi indeks sangat penting dalam proses desain ERD.

Indeks Kunci Asing

Selalu indeks kolom kunci asing. Jika Anda mengquery pengguna berdasarkan ID peran mereka, basis data memerlukan indeks pada kolom kunci asing untuk menghindari pemindaian tabel penuh. Ini adalah kesalahan umum dalam desain awal.

Pemisahan Baca vs. Tulis

Meskipun ERD mendefinisikan struktur logis, pertimbangkan pemisahan fisik. Data otentikasi pengguna (Kredensial) bersifat berbaca tinggi. Data profil bersifat berbaca tinggi. Log audit bersifat menulis tinggi. Merancang skema agar mendukung pembagian data atau replika baca di masa depan menjadi lebih mudah jika batas entitas jelas.

Kolom JSON untuk Fleksibilitas

Basis data modern mendukung kolom JSON. Gunakan ini untuk atribut yang sangat bervariasi antar pengguna, seperti bidang khusus atau pengaturan. Ini mencegah migrasi skema untuk setiap fitur baru, meskipun dengan biaya kinerja query.

🛠️ Manajemen Migrasi dan Siklus Hidup

Basis data produksi tidak pernah statis. Ia berkembang seiring perubahan kebutuhan. ERD harus mampu menyesuaikan perkembangan ini.

- Versi: Jangan mengubah tabel secara langsung di produksi. Gunakan skrip migrasi yang membuat tabel baru dan menyalin data, lalu ganti referensinya.

- Kompatibilitas Mundur: Saat menambahkan kolom, izinkan nilai menjadi nullable secara awal. Ini mencegah kerusakan kode aplikasi yang sudah ada yang belum segera mengatur nilai.

- Kendala: Mulailah dengan kendala yang longgar, lalu perketat seiring data menjadi stabil. Memaksa keunikan yang ketat terlalu dini dapat menghentikan pengembangan.

Pertimbangkan menambahkan kolom versi ke tabel-tabel utama. Ini memungkinkan Anda melacak perubahan skema jika Anda menerapkan versi tingkat aplikasi untuk struktur data.

🚧 Kesalahan Umum yang Harus Dihindari

Bahkan arsitek berpengalaman membuat kesalahan. Tinjau diagram Anda terhadap masalah umum ini sebelum peluncuran.

- Menyimpan Data Sensitif dalam Log: Pastikan tabel Log Audit tidak secara tidak sengaja menangkap kata sandi atau nomor kartu kredit. Sembunyikan PII dalam entri log.

- Indeks Berlebihan: Setiap indeks memperlambat operasi tulis. Hanya indeks kolom yang sering digunakan dalam klausa WHERE atau JOIN.

- Mengabaikan Zona Waktu: Simpan semua timestamp dalam UTC. Konversi ke waktu lokal hanya di lapisan tampilan. Ini mencegah masalah saat perubahan waktu musim panas.

- Nilai yang Dikodekan Secara Langsung: Jangan mengkodekan nama peran atau nilai status secara langsung dalam kode aplikasi. Tentukan mereka sebagai enumerasi atau tabel pencarian di basis data.

✅ Daftar Periksa Validasi Akhir

Sebelum menganggap ERD selesai, lakukan pemeriksaan daftar ini untuk memastikan kesiapan.

- Apakah semua kunci utama berupa UUID atau bilangan bulat otomatis naik?

- Apakah semua kunci asing diindeks?

- Apakah ada batasan unik pada alamat email atau nama pengguna?

- Apakah timestamp disimpan dalam UTC?

- Apakah ada mekanisme untuk penghapusan lunak?

- Apakah data sensitif dipisahkan dari data identitas?

- Apakah ada indeks untuk pola kueri yang umum?

- Apakah skema dinormalisasi hingga setidaknya 3NF?

- Apakah desain mendukung standar kepatuhan keamanan yang diperlukan?

Ulasan menyeluruh terhadap poin-poin ini memastikan bahwa fondasi layanan manajemen pengguna Anda kuat. Upaya yang diinvestasikan pada tahap desain akan memberikan manfaat dalam pemeliharaan, keamanan, dan kinerja sepanjang siklus hidup aplikasi.

📝 Ringkasan Komponen Skema

Untuk menggabungkan elemen-elemen desain, berikut ini adalah ringkasan komponen kunci yang diperlukan untuk basis data manajemen pengguna berkualitas tinggi.

| Komponen | Bidang Kunci | Batasan |

|---|---|---|

| Pengguna | id, status, created_at | Kunci Utama, Status Unik |

| Kredensial | user_id, hash, garam, terakhir_diatur_ulang | Kunci Asing, Tidak Bisa Kosong |

| Peran | id, nama, deskripsi | Kunci Utama, Nama Unik |

| User_Roles | user_id, role_id | Kunci Utama Komposit |

| Log_Audit | id, user_id, aksi, timestamp | Kunci Asing, Indeks pada Pengguna |

Dengan mematuhi pedoman dan pola struktural ini, Anda membangun sistem yang dapat diandalkan dan mampu menangani interaksi pengguna yang kompleks secara aman. ERD yang dihasilkan berfungsi sebagai kontrak antara data dan aplikasi, memastikan stabilitas seiring pertumbuhan layanan Anda.