Projetar um esquema de banco de dados é uma das tarefas mais críticas na arquitetura de software. Um modelo de dados mal construído pode levar a gargalos de desempenho, vulnerabilidades de segurança e dívida técnica significativa à medida que o aplicativo escala. Este guia percorre o processo de criação de um Diagrama de Relacionamento de Entidades (ERD) robusto, especificamente adaptado para um Serviço de Gerenciamento de Usuários. Avançaremos desde o conceito inicial até um esquema pronto para produção, focando na integridade dos dados, conformidade com segurança e escalabilidade.

📋 Compreendendo o Escopo e os Requisitos

Antes de desenhar uma única linha ou definir uma tabela, você deve compreender os requisitos funcionais do serviço. Um sistema de gerenciamento de usuários não se limita apenas a armazenar nomes e e-mails; trata-se de gerenciar identidades, permissões e rastreamentos de auditoria. Comece listando os atores principais e suas interações.

- Administradores:Requerem acesso total para gerenciar outros usuários e configurações do sistema.

- Usuários Finais:Precisam se autenticar, atualizar perfis e acessar recursos específicos.

- Sistema:Requer registro automático e gerenciamento de sessões.

Considere os tipos de dados e restrições desde cedo. Você irá suportar caracteres internacionais? Como você lidará com fuso horário? Essas decisões influenciam as definições de campos no seu diagrama. Um documento de requisitos abrangente serve como o projeto para o seu ERD, garantindo que nenhuma entidade crítica seja negligenciada durante a fase de design.

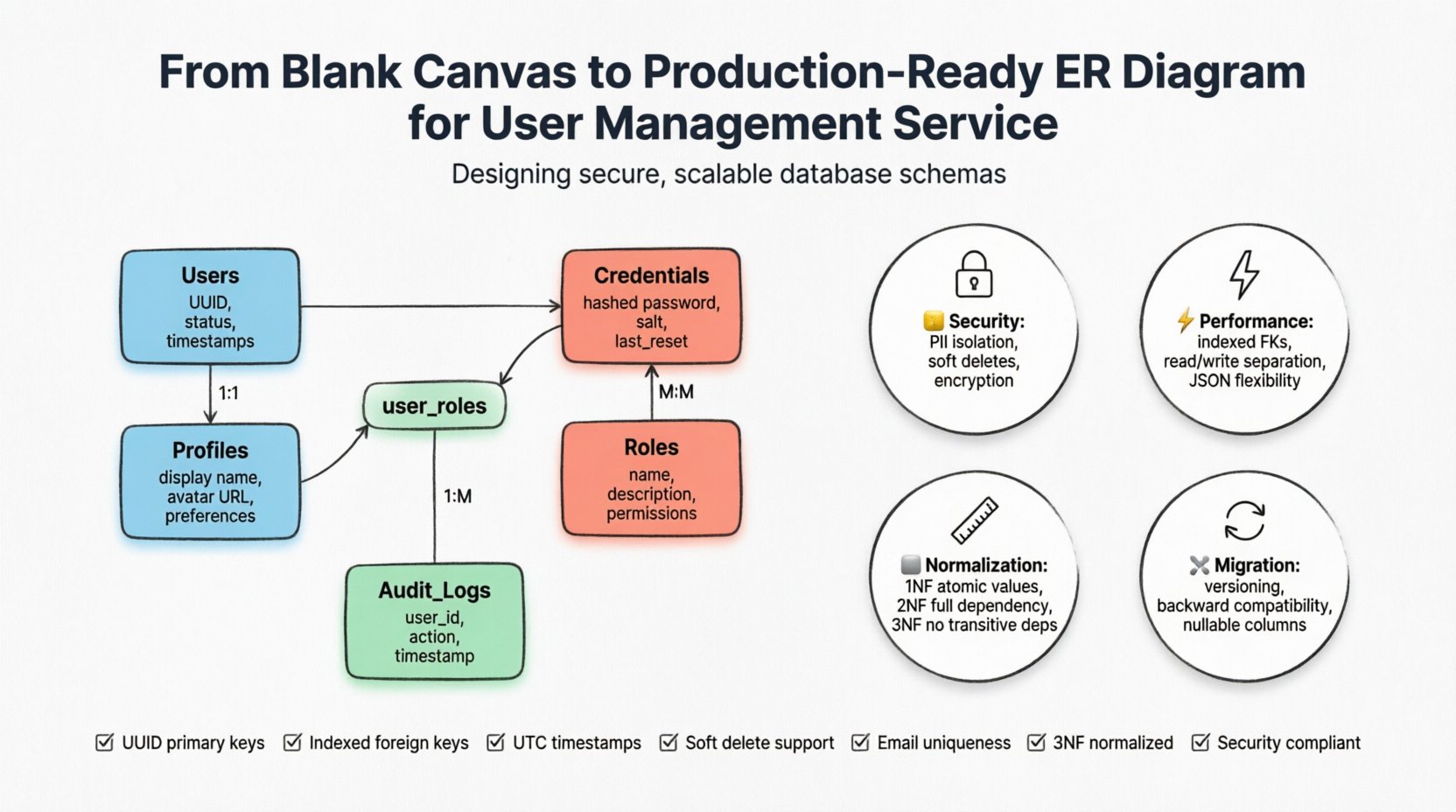

🏗️ Definindo Entidades Principais

A base de qualquer sistema de gerenciamento de usuários reside nas entidades principais. São essas as tabelas que armazenarão os dados persistentes. Identificaremos cinco entidades principais:Usuários, Perfis, Credenciais, Funções, eLogs de Auditoria.

1. A Entidade Usuário

Este é o objeto central de identidade. Deve conter identificadores únicos e bandeiras de status, em vez de dados sensíveis. Uma tabela de usuário bem estruturada inclui:

- UUID:Um identificador universalmente único em vez de um inteiro autoincrementável. Isso evita ataques de enumeração e auxilia na escalabilidade horizontal.

- Status:Um campo de enumeração (por exemplo, ativo, suspenso, excluído) para controlar o acesso sem excluir registros.

- Metadados: Marcações de tempo para criação e última atualização.

2. A Entidade Perfil

Armazenar nomes exibidos, avatares e informações de contato na tabela principal de Usuários pode causar acúmulo de dados. Uma entidade Perfil permite uma relação um para um, mantendo a tabela principal de autenticação leve.

- Nome Exibido: Para visibilidade em público.

- URL do Avatar: Link para armazenamento externo em vez de armazenar dados binários.

- Preferências: JSON ou uma tabela separada para configurações de tema e preferências de notificação.

3. A Entidade Credenciais

A segurança é primordial. Os detalhes de autenticação devem ser separados dos dados de identidade do usuário. Essa separação permite uma rotação mais fácil dos protocolos de segurança sem alterar a estrutura de identidade do usuário.

- Senha Hashada: Nunca armazene em texto claro. Use um algoritmo de hash forte.

- Salts: Garanta que cada usuário tenha um valor de sal único.

- Última Hora de Redefinição: Monitore as alterações de senha para políticas de segurança.

🔗 Modelagem de Relacionamentos e Cardinalidade

Uma vez definidas as entidades, as relações entre elas devem ser estabelecidas. A cardinalidade define quantas instâncias de uma entidade se relacionam com outra. O entendimento incorreto dessas relações é uma causa comum de redundância de dados.

| Relacionamento | Tipo | Raciocínio |

|---|---|---|

| Usuário & Perfil | Um para Um | Cada usuário possui exatamente um conjunto de detalhes de perfil. |

| Usuário & Funções | Muitos para Muitos | Um usuário pode ter múltiplas funções, e uma função pode ser atribuída a muitos usuários. |

| Usuário & Registros de Auditoria | Um para Muitos | Uma ação do usuário gera uma entrada de log, mas um usuário gera muitos logs. |

| Função e Permissões | Muitos para Muitos | Funções definem permissões, mas permissões podem ser compartilhadas entre funções. |

Para implementar uma relação Muitos para Muitos, você deve introduzir uma tabela de junção. Por exemplo, entre Usuários e Funções, crie uma user_rolestabela. Essa tabela contém chaves estrangeiras apontando para as chaves primárias das tabelas de Usuário e Função. Essa estrutura garante a integridade referencial e permite atribuições flexíveis de permissões.

📉 Normalização e Integridade de Dados

Um esquema pronto para produção adere aos princípios de normalização para reduzir redundâncias. Embora a Terceira Forma Normal (3NF) seja o objetivo padrão, entender as compensações é essencial.

Primeira Forma Normal (1NF)

Garanta que cada coluna contenha valores atômicos. Evite armazenar múltiplos endereços de e-mail em uma única coluna. Use uma tabela separada para contatos se um usuário tiver vários e-mails verificados.

Segunda Forma Normal (2NF)

Garanta que os atributos não-chave dependam totalmente da chave primária. Em um cenário de chave composta, garanta que não existam dependências parciais. Para gerenciamento de usuários, usar um único UUID como chave primária simplifica significativamente esse processo.

Terceira Forma Normal (3NF)

Garanta que não existam dependências transitivas. Se o país de um usuário determina sua alíquota de imposto, armazene o país separadamente da tabela de usuários e vincule o usuário ao país. Isso permite atualizações nas alíquotas de imposto sem modificar cada registro de usuário.

A normalização não é apenas sobre teoria; é sobre manter uma única fonte de verdade. Quando os dados são duplicados entre tabelas, as atualizações tornam-se propensas a erros. Ao manter os dados atômicos, você garante que a consistência seja mantida automaticamente pelo motor do banco de dados.

🔒 Considerações de Segurança e Conformidade

Um esquema de banco de dados é a primeira linha de defesa para dados de usuários. A conformidade com regulamentações como GDPR ou CCPA exige escolhas específicas no design do esquema.

- Isolamento de Dados Pessoais (PII):Informações Pessoalmente Identificáveis devem ser armazenadas em colunas criptografadas ou em tabelas separadas com controles de acesso rigorosos.

- Direito ao Esquecimento:Seu esquema deve suportar exclusões suaves ou anonimização de dados. Em vez de remover uma linha, marque-a como excluída e substitua os campos de PII por um espaço reservado genérico.

- Trilhas de Auditoria:Implemente uma tabela de log imutável. Registre quem alterou quais dados e quando. Isso é crucial para responsabilidade.

- Criptografia em Repouso:Projete campos que armazenam dados sensíveis para serem compatíveis com recursos de criptografia ao nível do banco de dados.

Considere a política de retenção dos seus logs. Uma tabela que cresce indefinidamente pode prejudicar o desempenho. Implemente uma estratégia de particionamento para a tabela de logs de auditoria, arquivando registros mais antigos em armazenamento frio ou excluindo-os com base na política.

⚡ Padrões de Desempenho e Escalabilidade

Projetar para produção significa antecipar a carga. Um esquema que funciona para 100 usuários pode falhar com 100.000 usuários. Estratégias de indexação são uma parte crítica do processo de design do ERD.

Indexação de Chaves Estrangeiras

Sempre indexe as colunas de chave estrangeira. Se você consultar usuários pelo seu ID de função, o banco de dados precisa de um índice na coluna de chave estrangeira para evitar uma varredura completa da tabela. Esse é um erro comum em projetos iniciais.

Separação de Leitura vs. Escrita

Embora o ERD defina a estrutura lógica, considere a separação física. Os dados de autenticação de usuários (Credenciais) são de leitura intensiva. Os dados do perfil são de leitura intensiva. Os registros de auditoria são de escrita intensiva. Projetar o esquema para suportar sharding ou réplicas de leitura posteriormente é mais fácil se os limites das entidades forem claros.

Campos JSON para Flexibilidade

Bancos de dados modernos suportam colunas JSON. Use essas colunas para atributos que variam significativamente entre usuários, como campos personalizados ou configurações. Isso evita migrações de esquema para cada nova funcionalidade, embora isso venha com o custo de desempenho de consultas.

🛠️ Migração e Gestão do Ciclo de Vida

Um banco de dados de produção nunca é estático. Ele evolui conforme os requisitos mudam. O ERD deve acomodar essa evolução.

- Versionamento:Não altere tabelas diretamente em produção. Use scripts de migração que criem novas tabelas e copiem os dados, depois altere as referências.

- Compatibilidade com Versões Anteriores:Ao adicionar uma coluna, permita que ela seja nula inicialmente. Isso evita que o código existente da aplicação pare de funcionar, que não define imediatamente o valor.

- Restrições:Comece com restrições mais flexíveis e vá apertando-as conforme os dados se estabilizam. Impor unicidade rígida muito cedo pode parar o desenvolvimento.

Considere adicionar um versãocoluna nas principais tabelas. Isso permite que você rastreie mudanças no esquema caso implemente versionamento em nível de aplicação para estruturas de dados.

🚧 Armadilhas Comuns para Evitar

Mesmo arquitetos experientes cometem erros. Revise seu diagrama contra esses problemas comuns antes da implantação.

- Armazenamento de Dados Sensíveis em Logs:Garanta que a tabela de registro de auditoria não capture inadvertidamente senhas ou números de cartão de crédito. Máscare dados PII nas entradas de log.

- Sobrinexação:Cada índice desacelera operações de escrita. Indexe apenas colunas usadas com frequência em cláusulas WHERE ou JOINs.

- Ignorar Fuso Horário:Armazene todas as marcas de tempo em UTC. Converta para o horário local apenas na camada de apresentação. Isso evita problemas durante as mudanças de horário de verão.

- Valores Codificados:Não codifique nomes de funções ou valores de status diretamente no código da aplicação. Defina-os como enumerações ou tabelas de consulta no banco de dados.

✅ Lista de Verificação Final de Validação

Antes de considerar o ERD completo, percorra esta lista de verificação para garantir a prontidão.

- Todos os chaves primárias são UUIDs ou inteiros autoincrementais?

- Todas as chaves estrangeiras estão indexadas?

- Há uma restrição única em endereços de e-mail ou nomes de usuário?

- Os timestamps são armazenados em UTC?

- Há um mecanismo para exclusões suaves?

- Os dados sensíveis estão separados dos dados de identidade?

- Há índices para padrões comuns de consulta?

- O esquema está normalizado até pelo menos a 3FN?

- O design suporta os padrões de conformidade de segurança exigidos?

Uma análise detalhada desses pontos garante que a base do seu serviço de gerenciamento de usuários seja sólida. O esforço investido na fase de design traz benefícios em manutenção, segurança e desempenho ao longo da vida útil da aplicação.

📝 Resumo dos Componentes do Esquema

Para consolidar os elementos de design, aqui está um resumo dos componentes principais necessários para um banco de dados de gerenciamento de usuários de alta qualidade.

| Componente | Campos-Chave | Restrição |

|---|---|---|

| Usuários | id, status, criado_em | Chave Primária, Status Único |

| Credenciais | id_usuario, hash, sal, última_redefinição | Chave Estrangeira, Não Nulo |

| Funções | id, nome, descrição | Chave Primária, Nome Único |

| Usuários_Funções | id_usuario, id_função | Chave Primária Composta |

| Logs de Auditoria | id, id_usuario, ação, timestamp | Chave Estrangeira, Índice no Usuário |

Ao seguir estas diretrizes e padrões estruturais, você estabelece um sistema confiável capaz de lidar com interações complexas de usuários de forma segura. O ERD resultante serve como um contrato entre os dados e a aplicação, garantindo estabilidade conforme seu serviço cresce.