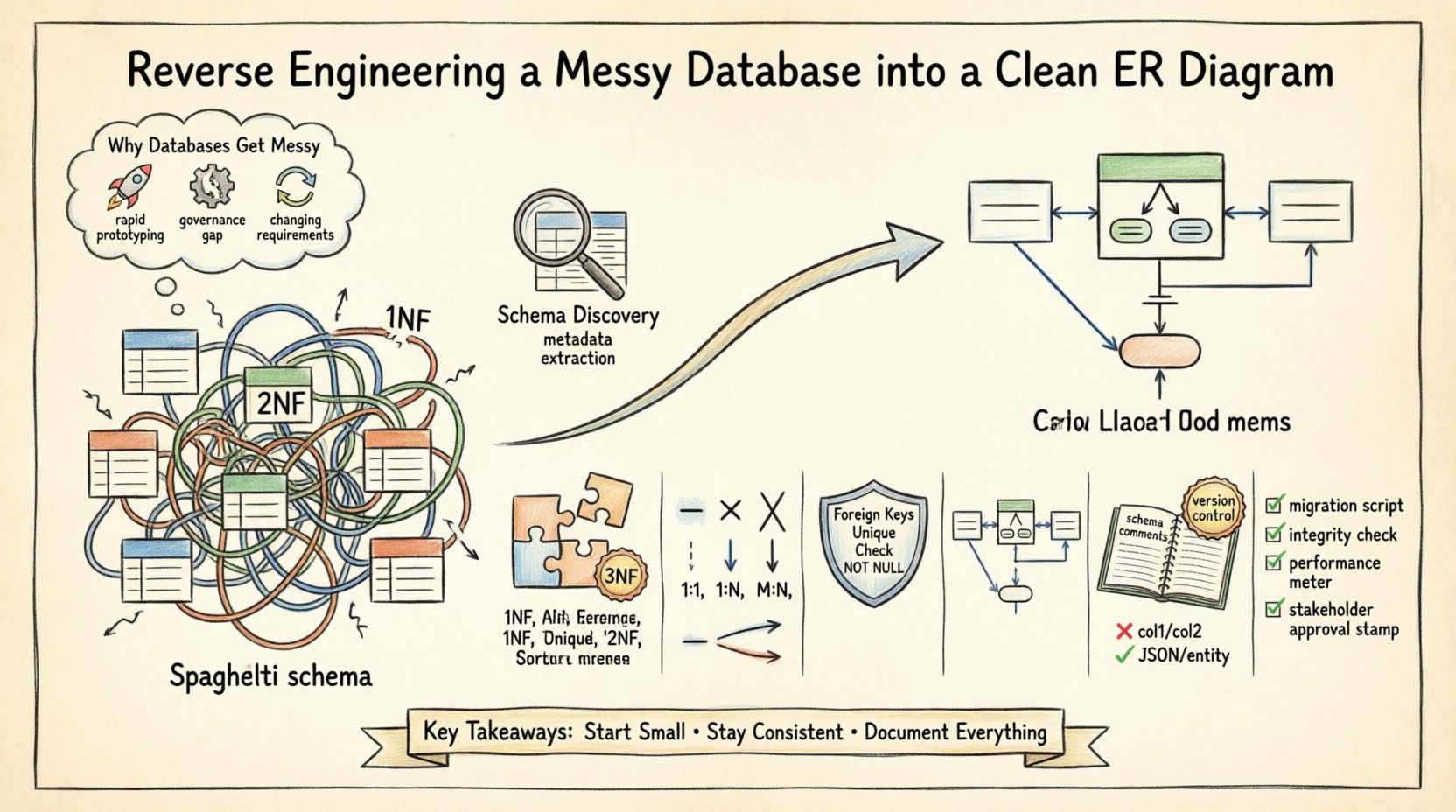

Datenbankschemata entwickeln sich oft organisch statt durch bewusstes Design. Im Laufe der Zeit führen schnelle Entwicklungszyklen, mangelnde Dokumentation und sich ändernde Geschäftsanforderungen zu komplexen, schwer zu navigierenden Strukturen. Viele Organisationen finden sich damit konfrontiert, veraltete Systeme zu übernehmen, bei denen die ursprünglichen Architekten nicht mehr verfügbar sind und das Datenmodell durch Jahre von Patches und Hotfixes verschleiert ist. Dieser Prozess beinhaltet die Analyse der bestehenden Datenebenen und deren Rekonstruktion in ein standardisiertes Entity-Relationship-Diagramm (ERD). Ziel ist Klarheit, Wartbarkeit und Integrität.

Das Reverse Engineering einer Datenbank geht nicht nur darum, Linien zwischen Tabellen zu ziehen; es geht darum, die im Datenbestand verankerte Geschäftslogik zu verstehen. Ein sauberes ERD dient als Bauplan für zukünftige Entwicklungen, als Kommunikationsinstrument für Stakeholder und als Schutz vor Datenkorruption. Diese Anleitung beschreibt den technischen Ablauf, um ein chaotisches Schema in ein strukturiertes, normalisiertes Design zu überführen, ohne auf spezifische proprietäre Werkzeuge angewiesen zu sein.

Warum Datenbanken unübersichtlich werden 📉

Das Verständnis der Ursache für Schema-Schulden ist der erste Schritt zur Behebung. Mehrere Faktoren tragen zur Unordnung einer Datenbankstruktur bei:

- Schnelles Prototyping:Bei der ursprünglichen Entwicklung wird oft Geschwindigkeit gegenüber Struktur bevorzugt. Tabellen werden spontan angelegt, um sofortige Funktionsanforderungen zu erfüllen, ohne die langfristige Skalierbarkeit zu berücksichtigen.

- Mangel an Governance:Wenn mehrere Entwickler das Schema ohne zentrale Überprüfung ändern, divergieren Namenskonventionen und redundante Spalten entstehen.

- Änderungen der Geschäftslogik:Wenn sich die Anforderungen ändern, werden Tabellen verändert, um neue Felder aufzunehmen. Fremdschlüssel werden manchmal entfernt, um Beschränkungen zu umgehen, was zu verwaisten Datensätzen führt.

- Dokumentationslücken:Kommentare und Metadatenbeschreibungen werden oft bei der ersten Bereitstellung weggelassen, was es schwierig macht, später den Zweck bestimmter Spalten zu verstehen.

Diese Probleme führen dazu, was oft als „Spaghetti-Schema“ bezeichnet wird. Beziehungen werden implizit statt explizit, und Primärschlüssel können verloren gehen oder über mehrere Tabellen hinweg dupliziert werden. Die folgenden Abschnitte skizzieren den systematischen Ansatz zur Behebung dieser Probleme.

Phase 1: Schema-Entdeckung und Profilierung 🔍

Bevor Sie irgendwelche Linien ziehen, müssen Sie den aktuellen Zustand der Datenbank verstehen. In dieser Phase liegt der Fokus auf Extraktion und Analyse, nicht auf Änderungen.

Extrahieren von Metadaten

Jedes relationale Datenbankmanagementsystem pflegt Systemkataloge oder Information-Schema-Ansichten. Diese Repositories enthalten Informationen zu Tabellen, Spalten, Datentypen, Beschränkungen und Indizes. Nutzen Sie Abfrageschnittstellen, um diese Metadaten abzurufen.

- Tabellenliste:Rufen Sie alle Tabellennamen und ihre Erstellungsdaten ab, um veraltete Strukturen zu identifizieren.

- Spaltendefinitionen:Extrahieren Sie Spaltennamen, Datentypen, Nullbarkeit und Standardwerte.

- Beschränkungen:Identifizieren Sie Primärschlüssel, eindeutige Beschränkungen und Fremdschlüsselbeziehungen. Beachten Sie, dass einige Beziehungen nur auf Anwendungsebene, nicht in der Datenbank, durchgesetzt werden.

- Indizes:Analysieren Sie bestehende Indizes, um Abfrageleistungsverhalten zu verstehen und potenzielle Kandidatenschlüssel zu identifizieren.

Datenauswertung

Metadaten sagen Ihnen, wie das Schema *sein sollte*, aber die Datenauswertung zeigt, wie es *ist*. Das Scannen tatsächlicher Dateneinträge offenbart Ungereimtheiten, die durch Schema-Definitionen verpasst werden.

- Werteverteilung:Prüfen Sie auf Spalten mit hoher oder niedriger Kardinalität, die auf einen Bedarf an Normalisierung hinweisen könnten.

- Null-Raten: Hohe Anteile an Nullwerten in Pflichtfeldern deuten auf fehlende Einschränkungen oder schlechte Dateneingabepraktiken hin.

- Datenqualität: Identifizieren Sie Formatierungsinkonsistenzen, beispielsweise Telefonnummern, die als Text mit unterschiedlichen Formatierungen gespeichert sind.

Phase 2: Entitätsidentifikation und Normalisierung 🧱

Sobald die Rohdaten verstanden sind, folgt der nächste Schritt: die logische Umstrukturierung. Hierbei werden Entitäten identifiziert und Normalisierungsregeln angewendet, um Redundanz zu reduzieren.

Entitäten identifizieren

Eine Entität stellt ein eindeutiges Objekt oder Konzept im Geschäftsbereich dar. In einer unübersichtlichen Datenbank sind Entitäten oft über mehrere Tabellen verteilt oder falsch zusammengefasst.

- Granularität: Stellen Sie sicher, dass jede Tabelle ein einziges Konzept darstellt. Wenn eine Tabelle sowohl Kundendaten als auch Auftragsinformationen enthält, verstößt sie wahrscheinlich gegen die Prinzipien der Normalisierung.

- Primärschlüssel: Legen Sie für jede Entität einen eindeutigen Bezeichner fest. Vermeiden Sie natürliche Schlüssel (wie E-Mail-Adressen), wenn diese Änderungen unterliegen; verwenden Sie stattdessen Ersatzschlüssel.

- Namenskonventionen: Standardisieren Sie Tabellennamen auf ein einheitliches Format, beispielsweise Singular-Nomen (z. B.

Kundeanstelle vonKunden).

Anwendung der Normalisierung

Die Normalisierung ist der Prozess der Datenorganisation zur Reduzierung von Redundanz und Verbesserung der Integrität. Obwohl das Ziel nicht immer die theoretische Maximalform (Boyce-Codd-Normalform) ist, ist die Zielsetzung auf die Dritte Normalform (3NF) ein robuster Standard für transaktionale Systeme.

| Form | Definition | Ziel |

|---|---|---|

| Erste Normalform (1NF) | Atomare Werte in Spalten; keine sich wiederholenden Gruppen. | Stellen Sie sicher, dass jede Zelle einen einzigen Wert enthält. |

| Zweite Normalform (2NF) | Erfüllt 1NF und entfernt partielle Abhängigkeiten. | Stellen Sie sicher, dass nicht-schlüsselbasierte Attribute vom gesamten Primärschlüssel abhängen. |

| Dritte Normalform (3NF) | Erfüllt 2NF und entfernt transitive Abhängigkeiten. | Stellen Sie sicher, dass nicht-schlüsselbasierte Attribute sich nur auf den Primärschlüssel beziehen. |

Beim Reverse Engineering nach Spalten suchen, die Wertelisten speichern (z. B. eine durch Kommas getrennte Zeichenkette von Tags). Diese müssen in einer Verbindungstabelle in separate Zeilen aufgeteilt werden, um 1NF zu erfüllen. Ebenso sollten Attribute, die verschiedene Entitäten beschreiben (z. B. produkt_name und lieferanten_adresse in derselben Tabelle) sollten in separate Entitäten aufgeteilt werden, um 2NF und 3NF zu erfüllen.

Phase 3: Abbildung von Beziehungen 🔗

Beziehungen definieren, wie Entitäten miteinander interagieren. In einer unübersichtlichen Datenbank sind diese oft implizit oder fehlen. In dieser Phase werden die Kardinalität und Optionalfreiheit dieser Verbindungen definiert.

Kardinalitätstypen

- Ein-zu-Eins (1:1): Eine Zeile in Tabelle A bezieht sich genau auf eine Zeile in Tabelle B. Dies ist selten und deutet oft auf eine Aufteilung aus Sicherheits- oder Leistungsgründen hin.

- Ein-zu-Viele (1:N): Eine Zeile in Tabelle A bezieht sich auf mehrere Zeilen in Tabelle B. Dies ist die häufigste Beziehung (z. B. Ein Kunde stellt viele Bestellungen auf).

- Viele-zu-Viele (M:N): Mehrere Zeilen in Tabelle A beziehen sich auf mehrere Zeilen in Tabelle B. Dazu ist eine Zwischentabelle erforderlich (z. B. Schüler und Kurse).

Lösung von Viele-zu-Viele-Beziehungen

Unübersichtliche Datenbanken versuchen oft, Viele-zu-Viele-Beziehungen durch Datenverdoppelung oder durch Erstellung breiter Tabellen mit mehreren Fremdschlüsselspalten zu lösen. Der richtige Ansatz besteht darin, eine Brückentabelle einzuführen.

- Identifizieren Sie die beiden übergeordneten Entitäten.

- Erstellen Sie eine neue Tabelle, die die Primärschlüssel beider Eltern enthalten.

- Fügen Sie alle spezifischen Attribute hinzu, die mit der Beziehung selbst zusammenhängen (z. B.

anmelde_datumin einer Brückentabelle Schüler-Kurs).

Phase 4: Einschränkungen und Datenintegrität 🔒

Ein Diagramm ist nutzlos, wenn es die darin dargestellten Regeln nicht durchsetzt. Die physische Implementierung muss die logische Gestaltung durch Einschränkungen widerspiegeln.

- Fremdschlüssel: Definieren Sie Fremdschlüssel-Einschränkungen explizit, um verwaiste Datensätze zu verhindern. Dadurch wird die Referenzintegrität automatisch gewährleistet.

- Eindeutigkeits-Einschränkungen: Wenden Sie Eindeutigkeits-Einschränkungen auf Spalten an, die unterschiedlich sein müssen (z. B. E-Mail-Adressen, Benutzernamen).

- Prüfeinschränkungen: Verwenden Sie Prüfbeschränkungen, um Datenformate oder Bereiche zu überprüfen (z. B.

alter >= 0). - Nicht leer:Markieren Sie wesentliche Felder als

NICHT LEERum die Vollständigkeit der Daten zu gewährleisten.

Phase 5: Visualisierung des ERD 🎨

Sobald das logische Modell festgelegt ist, muss es visualisiert werden. Obwohl spezifische Software dafür existiert, bleiben die Prinzipien der Diagrammgestaltung konsistent.

Diagrammierungsstandards

Wählen Sie einen Notationsstandard, um sicherzustellen, dass das Diagramm von verschiedenen Stakeholdern verständlich ist.

- Crow’s Foot-Notation:Weit verbreitet in der Industrie. Verwendet spezifische Symbole, um die Kardinalität anzugeben (z. B. eine einzelne Linie für „eins“, ein Krähenfuß für „viel“).

- UML-Klassendiagramme:Verwendet Boxen und Pfeile, oft bevorzugt von Softwareentwicklern, die mit objektorientiertem Design vertraut sind.

- Chen-Notation:Verwendet Diamanten für Beziehungen, verbreitet in akademischen Umgebungen, aber seltener in modernen Unternehmenswerkzeugen.

Layout-Best-Praktiken

- Gruppierung:Gruppieren Sie verwandte Tabellen zusammen (z. B. alle Order-Tabellen in einem Bereich), um logische Bereiche darzustellen.

- Flussrichtung:Ordnen Sie Diagramme so an, dass sie logisch von links nach rechts oder von oben nach unten fließen.

- Lesbarkeit:Stellen Sie sicher, dass Tabellennamen klar sichtbar sind und Linienkreuzungen minimiert werden.

Phase 6: Dokumentation und Wartung 📝

Ein statisches Diagramm ist eine Momentaufnahme. Um langfristigen Wert zu gewährleisten, muss die Dokumentation zusammen mit dem Code gepflegt werden.

Schema-Kommentare

Verwenden Sie Spalten- und Tabellenkommentare, um Geschäftslogik zu erklären. Zum Beispiel sollte eine Spalte namens statuseinen Kommentar haben, der erklärt, welche Werte gültig sind (z. B. „0: Ausstehend, 1: Genehmigt, 2: Abgelehnt“).

Versionskontrolle

Speichern Sie die ERD- und Schema-Definitionsdateien in einem Versionskontrollsystem. Dadurch können Sie Änderungen im Zeitverlauf verfolgen und bei Bedarf rückgängig machen.

Häufige Anti-Muster, die vermieden werden sollten 🚫

Seien Sie während des Bereinigungsprozesses wachsam gegenüber häufigen Fallen.

| Anti-Muster | Problem | Lösung |

|---|---|---|

| Generische Datenfelder | Verwendung von Spalten wiecol1, col2 für flexible Speicherung. |

Ersetzen Sie dies durch eine JSON-Spalte oder eine neue Entitätstabelle. |

| Verbundschlüssel | Verwendung mehrerer Spalten als Primärschlüssel. | Bevorzugen Sie Fremdschlüssel (Auto-Increment-Integer-Werte) aus Gründen der Einfachheit. |

| Denormalisierung zur Geschwindigkeit | Doppelte Daten, um Joins zu vermeiden. | Akzeptieren Sie die Leistungskosten von Joins, es sei denn, die Profilierung beweist das Gegenteil. |

Phase 7: Validierung und Testen ✅

Nach der Umstrukturierung muss das neue Schema anhand der bestehenden Daten validiert werden.

- Migrations-Skripte:Schreiben Sie Skripte, um Daten aus dem alten Schema in das neue zu übertragen. Stellen Sie sicher, dass während der Übertragung keine Daten verloren gehen.

- Referenzielle Integritätsprüfungen:Führen Sie Abfragen aus, um sicherzustellen, dass alle Fremdschlüssel auf gültige übergeordnete Datensätze verweisen.

- Leistungstests:Führen Sie die Anwendung gegen das neue Schema aus, um sicherzustellen, dass die Abfrageleistung akzeptabel bleibt.

- Überprüfung durch Beteiligte:Stellen Sie das Diagramm den Geschäftsanwendern vor, um sicherzustellen, dass es ihre Prozesse genau widerspiegelt.

Abschließende Überlegungen 🏁

Das Reverse Engineering einer Datenbank ist eine erhebliche Aufgabe, die Geduld und Präzision erfordert. Es handelt sich nicht um eine einmalige Aufgabe, sondern um einen Bestandteil eines kontinuierlichen Zyklus der Datenverwaltung. Durch eine strukturierte Vorgehensweise können Organisationen chaotische Datenbestände in zuverlässige Assets verwandeln.

Denken Sie daran, dass das Diagramm ein Kommunikationswerkzeug ist. Wenn die geschäftlichen Stakeholder die dargestellten Beziehungen nicht verstehen können, ist der technische Aufwand nicht vollständig gelungen. Regelmäßige Überprüfungen des Schemas stellen sicher, dass zukünftige Entwicklungen mit der etablierten Architektur übereinstimmen.

Konzentrieren Sie sich auf Konsistenz. Egal ob Namenskonventionen, Beschränkungsdefinitionen oder Diagrammstile – Einheitlichkeit verringert die kognitive Belastung für alle, die mit dem System interagieren. Beginnen Sie klein. Wählen Sie ein Modul oder einen Bereich, bereinigen und dokumentieren Sie ihn gründlich. Erweitern Sie den Prozess dann auf andere Bereiche. Dieser schrittweise Ansatz reduziert das Risiko und ermöglicht kontinuierliche Verbesserung.

Letztendlich ist eine saubere ERD-Struktur die Grundlage einer robusten Datenstrategie. Sie befähigt Entwickler, Funktionen schneller zu erstellen und verringert die Wahrscheinlichkeit von Datenverlust oder -korruption. Investieren Sie jetzt die Zeit, um später von Stabilität und Klarheit zu profitieren.