Die Gestaltung eines Datenbank-Schemas ist eine der wichtigsten Aufgaben in der Softwarearchitektur. Ein schlecht konstruiertes Datenmodell kann zu Leistungsengpässen, Sicherheitslücken und erheblichem technischem Schuldenberg führen, wenn die Anwendung skaliert wird. Dieser Leitfaden führt Sie Schritt für Schritt durch den Prozess der Erstellung eines robusten Entity-Relationship-Diagramms (ERD), speziell für einen Benutzerverwaltungsservice. Wir bewegen uns von der ersten Idee bis hin zu einem produktionsfähigen Schema und konzentrieren uns auf Datenintegrität, Sicherheitskonformität und Skalierbarkeit.

📋 Verständnis des Umfangs und der Anforderungen

Bevor Sie eine einzige Linie zeichnen oder eine Tabelle definieren, müssen Sie die funktionalen Anforderungen des Dienstes verstehen. Ein Benutzerverwaltungssystem geht nicht nur darum, Namen und E-Mails zu speichern; es geht vielmehr um die Verwaltung von Identitäten, Berechtigungen und Audit-Protokollen. Beginnen Sie damit, die zentralen Akteure und ihre Interaktionen aufzulisten.

- Administratoren:Benötigen vollen Zugriff, um andere Benutzer und Systemeinstellungen zu verwalten.

- Endbenutzer:Müssen sich authentifizieren, Profile aktualisieren und auf bestimmte Funktionen zugreifen können.

- System:Benötigt automatisiertes Protokollieren und Sitzungsverwaltung.

Berücksichtigen Sie Daten-Typen und Einschränkungen frühzeitig. Unterstützen Sie internationale Zeichen? Wie behandeln Sie Zeitzone? Diese Entscheidungen beeinflussen die Felddefinitionen in Ihrem Diagramm. Ein umfassendes Anforderungsdokument dient als Bauplan für Ihr ERD und stellt sicher, dass während der Entwurfsphase keine kritische Entität übersehen wird.

🏗️ Definition der zentralen Entitäten

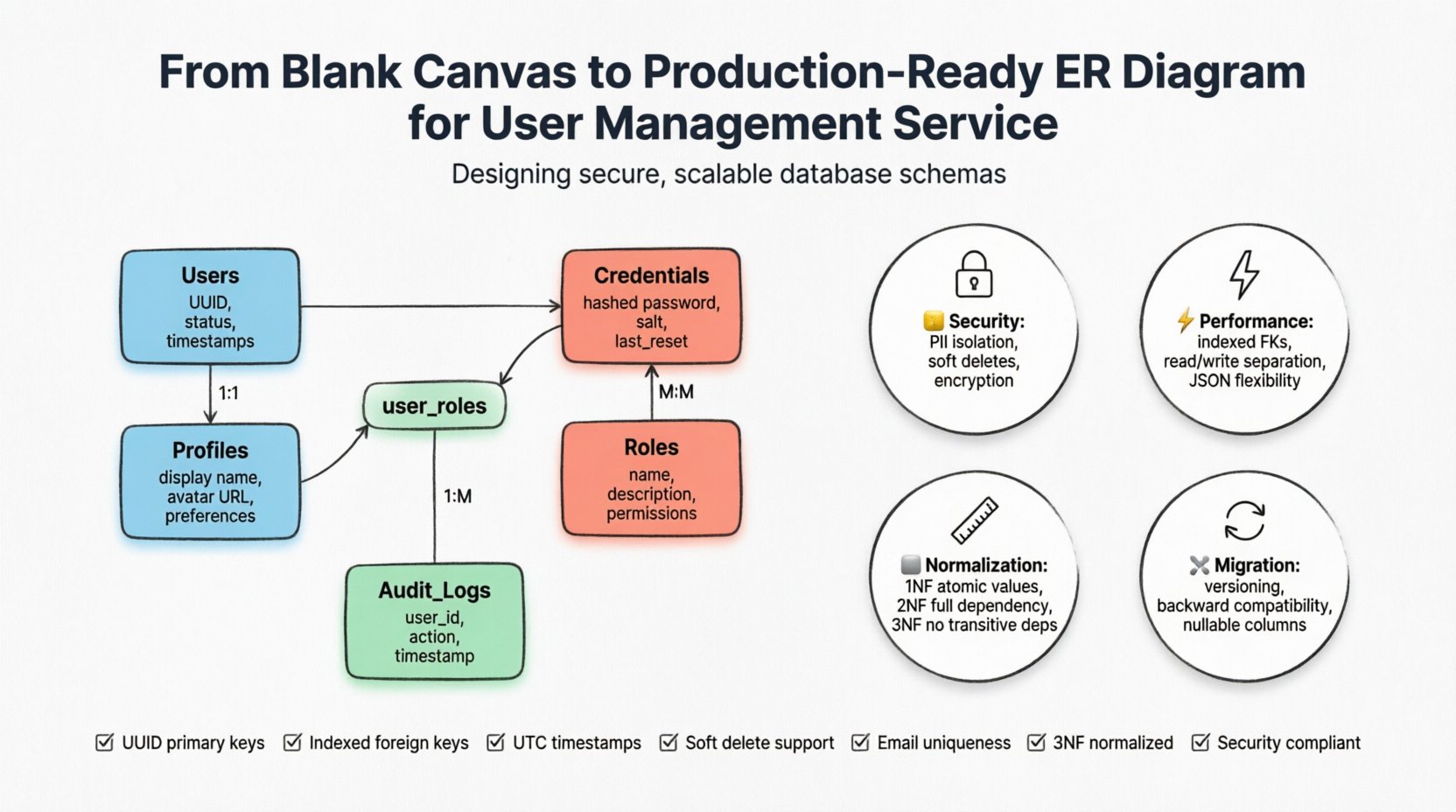

Die Grundlage jedes Benutzerverwaltungssystems liegt in den zentralen Entitäten. Dies sind die Tabellen, die die dauerhaften Daten speichern werden. Wir identifizieren fünf primäre Entitäten:Benutzer, Profile, Anmeldedaten, Rollen, sowieAudit-Protokolle.

1. Die Benutzer-Entität

Dies ist das zentrale Identitätsobjekt. Es sollte eindeutige Bezeichner und Status-Flags enthalten, anstatt sensible Daten. Eine gut strukturierte Benutzertabelle enthält:

- UUID:Eine universell eindeutige Kennung anstelle einer automatisch steigenden Ganzzahl. Dies verhindert Aufzählungsangriffe und unterstützt die horizontale Skalierung.

- Status:Ein Aufzählungsfeld (z. B. aktiv, gesperrt, gelöscht), um den Zugriff zu steuern, ohne Datensätze zu löschen.

- Metadaten: Zeitstempel für Erstellung und letzte Aktualisierung.

2. Die Profil-Entität

Die Speicherung von Anzeigennamen, Avataren und Kontaktdaten in der Hauptbenutzertabelle kann zu Überlastung führen. Eine Profil-Entität ermöglicht eine ein-zu-eins-Beziehung und hält die zentrale Authentifizierungstabelle schlank.

- Anzeigename: Für die öffentliche Sichtbarkeit.

- Avatar-URL: Link zu externer Speicherung statt Speicherung binärer Daten.

- Einstellungen: JSON oder eine separate Tabelle für Theme-Einstellungen und Benachrichtigungseinstellungen.

3. Die Anmeldeinformationen-Entität

Sicherheit ist von höchster Bedeutung. Authentifizierungsdetails sollten von Benutzer-Identitätsdaten getrennt werden. Diese Trennung ermöglicht eine einfachere Rotation von Sicherheitsprotokollen, ohne die Struktur der Benutzeridentität zu verändern.

- Gehashtes Passwort: Speichern Sie niemals Klartext. Verwenden Sie einen starken Hash-Algorithmus.

- Salze: Stellen Sie sicher, dass jeder Benutzer einen eindeutigen Salzwert hat.

- Letztes Zurücksetzen: Verfolgen Sie Passwortänderungen für Sicherheitsrichtlinien.

🔗 Modellierung von Beziehungen und Kardinalität

Sobald Entitäten definiert sind, müssen die Beziehungen zwischen ihnen festgelegt werden. Die Kardinalität definiert, wie viele Instanzen einer Entität mit einer anderen Entität verbunden sind. Missverständnisse dieser Beziehungen sind eine häufige Ursache für Datenredundanz.

| Beziehung | Typ | Begründung |

|---|---|---|

| Benutzer & Profil | Ein-zu-eins | Jeder Benutzer hat genau ein Profil mit Details. |

| Benutzer & Rollen | Viele-zu-viele | Ein Benutzer kann mehrere Rollen haben, und eine Rolle kann mehreren Benutzern zugewiesen werden. |

| Benutzer & Audit-Protokolle | Ein-zu-viele | Eine einzelne Benutzeraktion erzeugt einen Protokolleintrag, aber ein Benutzer erzeugt viele Protokolle. |

| Rolle & Berechtigungen | Viele-zu-viele | Rollen definieren Berechtigungen, aber Berechtigungen können über mehrere Rollen hinweg geteilt werden. |

Um eine Viele-zu-viele-Beziehung umzusetzen, müssen Sie eine Verbindungstabelle einführen. Zum Beispiel zwischen Benutzern und Rollen, erstellen Sie eine benutzer_rollenTabelle. Diese Tabelle enthält Fremdschlüssel, die auf die Primärschlüssel der Benutzer- und Rollentabellen verweisen. Diese Struktur gewährleistet die Referenzintegrität und ermöglicht flexible Berechtigungszuweisungen.

📉 Normalisierung und Datenintegrität

Ein produktionsreifer Schema folgt Normalisierungsprinzipien, um Redundanz zu reduzieren. Obwohl die Dritte Normalform (3NF) das übliche Ziel ist, ist das Verständnis der Kompromisse unerlässlich.

Erste Normalform (1NF)

Stellen Sie sicher, dass jede Spalte atomare Werte enthält. Vermeiden Sie es, mehrere E-Mail-Adressen in einer einzigen Spalte zu speichern. Verwenden Sie eine separate Tabelle für Kontakte, wenn ein Benutzer mehrere überprüfte E-Mails hat.

Zweite Normalform (2NF)

Stellen Sie sicher, dass nicht-schlüsselbasierte Attribute vollständig vom Primärschlüssel abhängen. Bei einer zusammengesetzten Schlüssel-Situation stellen Sie sicher, dass keine partiellen Abhängigkeiten bestehen. Bei der Benutzerverwaltung vereinfacht die Verwendung eines einzelnen UUID als Primärschlüssel diesen Prozess erheblich.

Dritte Normalform (3NF)

Stellen Sie sicher, dass keine transitiven Abhängigkeiten bestehen. Wenn das Land eines Benutzers dessen Steuersatz bestimmt, speichern Sie das Land getrennt von der Benutzertabelle und verknüpfen den Benutzer mit dem Land. Dadurch können Steuersätze aktualisiert werden, ohne dass jeder Benutzerdatensatz geändert werden muss.

Normalisierung geht nicht nur um Theorie; es geht darum, eine einzige Quelle der Wahrheit aufrechtzuerhalten. Wenn Daten über mehrere Tabellen hinweg dupliziert werden, werden Aktualisierungen fehleranfällig. Indem Sie Daten atomar halten, stellen Sie sicher, dass die Konsistenz automatisch vom Datenbank-Engine gewährleistet wird.

🔒 Sicherheits- und Compliance-Betrachtungen

Ein Datenbank-Schema ist die erste Verteidigungslinie für Benutzerdaten. Die Einhaltung von Vorschriften wie DSGVO oder CCPA erfordert spezifische Entscheidungen bei der Schema-Design.

- PII-Isolierung:Persönliche Identifikationsdaten sollten in verschlüsselten Spalten oder getrennten Tabellen mit strengen Zugriffsbeschränkungen gespeichert werden.

- Recht auf Vergessenwerden:Ihr Schema sollte weiche Löschungen oder Datenanonymisierung unterstützen. Statt eine Zeile zu löschen, markieren Sie sie als gelöscht und ersetzen Sie PII-Felder durch einen generischen Platzhalter.

- Audit-Trails:Implementieren Sie eine unveränderliche Protokolltabelle. Protokollieren Sie, wer welche Daten und wann geändert hat. Dies ist für die Verantwortlichkeit entscheidend.

- Verschlüsselung im Ruhezustand:Gestalten Sie Felder, die sensible Daten speichern, so, dass sie mit Verschlüsselungsfunktionen auf Datenbankebene kompatibel sind.

Berücksichtigen Sie die Aufbewahrungsrichtlinie für Ihre Protokolle. Eine Tabelle, die unendlich wächst, kann die Leistung beeinträchtigen. Implementieren Sie eine Partitionierungsstrategie für die Audit-Log-Tabelle, archivieren ältere Datensätze in kalten Speichern oder löschen sie entsprechend der Richtlinie.

⚡ Leistungs- und Skalierbarkeitsmuster

Die Gestaltung für die Produktion bedeutet, Last zu antizipieren. Ein Schema, das für 100 Benutzer funktioniert, kann bei 100.000 Benutzern versagen. Indexierungsstrategien sind ein entscheidender Bestandteil des ERD-Design-Prozesses.

Indizierung von Fremdschlüsseln

Indizieren Sie immer Fremdschlüsselspalten. Wenn Sie Benutzer anhand ihrer Rollen-ID abfragen, benötigt die Datenbank einen Index auf der Fremdschlüsselspalte, um eine vollständige Tabellenbearbeitung zu vermeiden. Dies ist ein häufiger Fehler in frühen Entwürfen.

Lesen gegenüber Schreiben-Trennung

Während das ERD die logische Struktur definiert, berücksichtigen Sie auch die physische Trennung. Benutzer-Authentifizierungsdaten (Anmeldeinformationen) sind leseschwer. Profildaten sind leseschwer. Audit-Protokolle sind schreibschwer. Die Gestaltung des Schemas, um später Sharding oder Lese-Replicas zu unterstützen, ist einfacher, wenn die Entitätsgrenzen klar sind.

JSON-Felder für Flexibilität

Moderne Datenbanken unterstützen JSON-Spalten. Verwenden Sie diese für Attribute, die sich erheblich zwischen Benutzern unterscheiden, wie beispielsweise benutzerdefinierte Felder oder Einstellungen. Dies verhindert eine Schema-Migration für jedes neue Feature, bringt jedoch einen Leistungseinbußen bei Abfragen mit sich.

🛠️ Migration und Lebenszyklus-Verwaltung

Eine Produktionsdatenbank ist niemals statisch. Sie entwickelt sich mit sich ändernden Anforderungen. Das ERD muss dieser Entwicklung Rechnung tragen.

- Versionsverwaltung: Ändern Sie Tabellen in der Produktion nicht direkt. Verwenden Sie Migrations-Skripte, die neue Tabellen erstellen und Daten kopieren, danach die Referenzen wechseln.

- Rückwärtskompatibilität: Wenn Sie eine Spalte hinzufügen, lassen Sie sie zunächst als nullbar zu. Dadurch wird verhindert, dass bestehender Anwendungscode bricht, der den Wert nicht sofort setzt.

- Einschränkungen: Beginnen Sie mit lockeren Einschränkungen und verschärfen Sie sie, sobald die Daten stabil sind. Die strenge Eindeutigkeit zu früh durchzusetzen, kann die Entwicklung stoppen.

Überlegen Sie, eine VersionSpalte zu Haupttabellen hinzuzufügen. Dadurch können Sie Schema-Änderungen verfolgen, falls Sie eine Versionsverwaltung auf Anwendungsebene für Datenstrukturen implementieren.

🚧 Häufige Fehler, die vermieden werden sollten

Selbst erfahrene Architekten machen Fehler. Überprüfen Sie Ihr Diagramm vor der Bereitstellung auf diese häufigen Probleme.

- Speichern sensibler Daten in Protokollen: Stellen Sie sicher, dass die Audit-Log-Tabelle versehentlich keine Passwörter oder Kreditkartennummern erfasst. Maskieren Sie PII in Protokoll-Einträgen.

- Über-Indizierung: Jeder Index verlangsamt Schreibvorgänge. Indizieren Sie nur Spalten, die häufig in WHERE-Klauseln oder JOINs verwendet werden.

- Ignorieren von Zeitzonen: Speichern Sie alle Zeitstempel in UTC. Konvertieren Sie sie erst auf der Darstellungsebene in die lokale Zeit. Dadurch werden Probleme während der Sommerzeitumstellung vermieden.

- Hartkodierte Werte: Härten Sie Rollennamen oder Statuswerte nicht im Anwendungscode. Definieren Sie sie als Aufzählungen oder Suchtabellen in der Datenbank.

✅ Endgültige Überprüfungsliste

Bevor Sie das ERD als abgeschlossen betrachten, durchlaufen Sie diese Liste, um die Bereitschaft zu überprüfen.

- Sind alle Primärschlüssel UUIDs oder Auto-Increment-Integer-Werte?

- Sind alle Fremdschlüssel indiziert?

- Gibt es eine eindeutige Beschränkung für E-Mail-Adressen oder Benutzernamen?

- Werden Zeitstempel in UTC gespeichert?

- Gibt es ein Mechanismus für weiche Löschungen?

- Wird sensible Daten von Identitätsdaten getrennt?

- Gibt es Indizes für häufige Abfragemuster?

- Ist das Schema mindestens bis zur 3. Normalform normalisiert?

- Unterstützt das Design die erforderlichen Sicherheitskonformitätsstandards?

Eine gründliche Überprüfung dieser Punkte stellt sicher, dass die Grundlage Ihres Benutzermanagementservices solide ist. Die in der Entwurfsphase investierte Anstrengung zahlt sich im Laufe des Lebenszyklus der Anwendung in Bezug auf Wartung, Sicherheit und Leistung aus.

📝 Zusammenfassung der Schema-Komponenten

Um die Gestaltungselemente zusammenzufassen, hier eine Zusammenfassung der wichtigsten Komponenten, die für eine hochwertige Benutzerverwaltungsdatenbank erforderlich sind.

| Komponente | Wichtige Felder | Einschränkung |

|---|---|---|

| Benutzer | id, status, erstellt_am | Primärschlüssel, eindeutiger Status |

| Anmeldedaten | benutzer_id, hash, salz, letzte_zurücksetzung | Fremdschlüssel, nicht null |

| Rollen | id, name, beschreibung | Primärschlüssel, eindeutiger Name |

| Benutzer_Rollen | benutzer_id, rolle_id | Kompositer Primärschlüssel |

| Audit-Protokolle | id, benutzer_id, aktion, zeitstempel | Fremdschlüssel, Index auf Benutzer |

Durch Einhaltung dieser Richtlinien und struktureller Muster schaffen Sie ein zuverlässiges System, das komplexe Benutzerinteraktionen sicher verarbeiten kann. Das resultierende ERD fungiert als Vertrag zwischen Daten und Anwendung und gewährleistet Stabilität, während Ihr Service wächst.