In modernen Infrastrukturen wird Daten nicht nur gespeichert; sie fließen. Die Architektur Ihres Datenbank-Schemas beeinflusst direkt die Stabilität Ihres gesamten verteilten Ökosystems. Wenn ein Entitäts-Beziehungs-Diagramm (ERD) entworfen wird, ohne die Feinheiten der verteilten Verarbeitung zu berücksichtigen, ist das Ergebnis oft spröde. Ein Ausfall eines Knotens kann sich nach außen ausbreiten und zu umfangreichen Ausfällen oder Datenkorruption führen. Dieser Leitfaden untersucht, wie man Datenmodelle gestaltet, die der inhärenten Volatilität verteilter Umgebungen standhalten können.

🧩 Verständnis der Verbindung zwischen Schema und Stabilität

Ein ER-Diagramm dient als Bauplan dafür, wie Daten miteinander verknüpft sind. In einer monolithischen Architektur werden diese Beziehungen eng innerhalb einer einzigen transaktionalen Grenze verwaltet. In verteilten Systemen werden diese Grenzen jedoch aufgelöst. Dienste arbeiten unabhängig voneinander und besitzen oft ihre eigenen Datenspeicher. Wenn Sie diese Dienste über gemeinsame Datenmodelle verbinden, führen Sie Kopplung ein.

Widerstandsfähigkeit in diesem Kontext bedeutet, Schemata zu gestalten, die es ermöglichen, dass Teile des Systems ausfallen, ohne das gesamte System lahmzulegen. Dazu ist ein Perspektivenwechsel erforderlich: Das ERD ist nicht länger nur eine Visualisierung der Struktur, sondern ein Vertrag für das Verhalten. Wenn eine Fremdschlüssel-Beschränkung streng über ein Netzwerk hinweg durchgesetzt wird, kann eine temporäre Netzwerkpartition eine Kaskade von Fehlern auslösen. Daher muss die Gestaltung die zeitliche Konsistenz, Latenz und partielle Ausfälle berücksichtigen.

🔑 Wichtige Konzepte, die berücksichtigt werden müssen

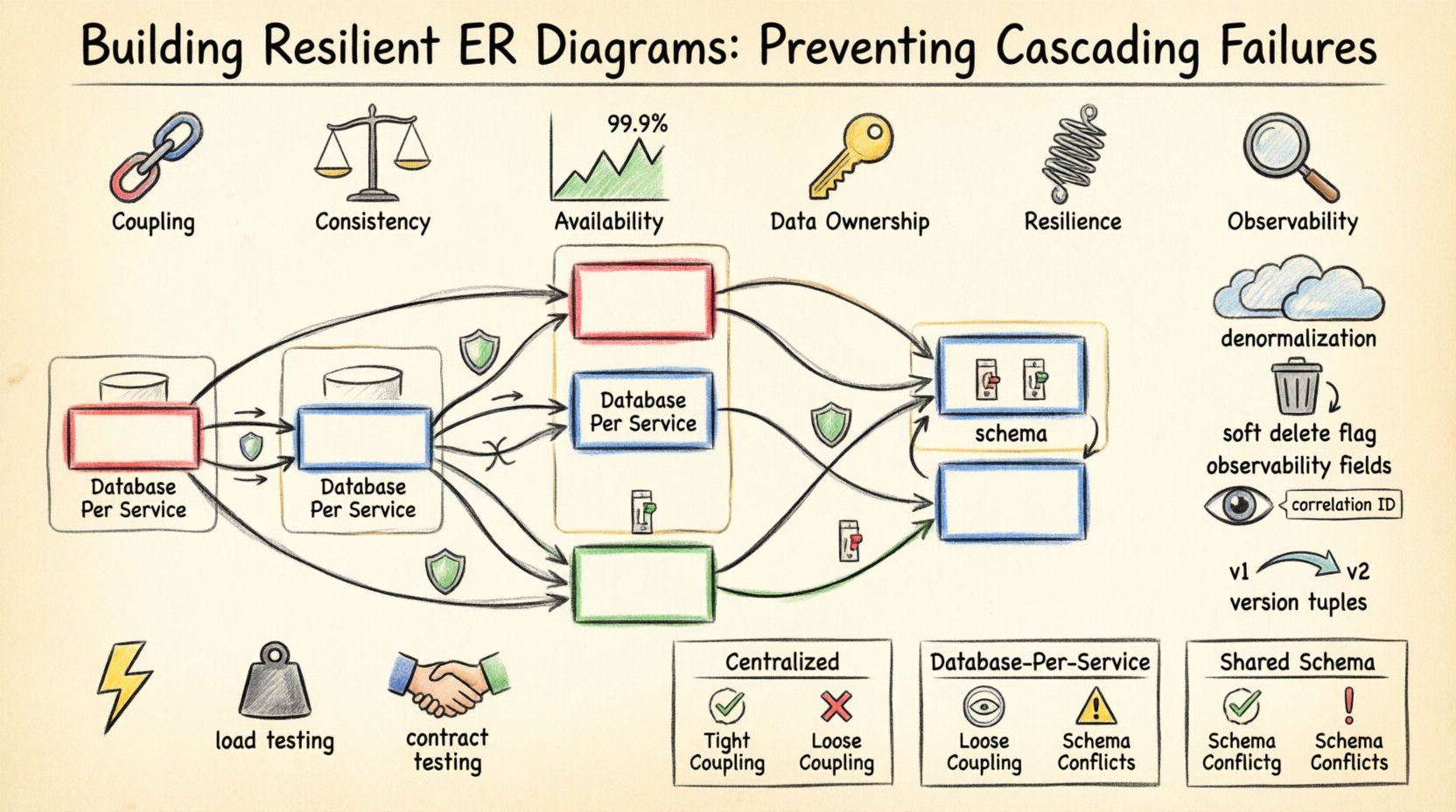

- Kopplung: Hohe Kopplung zwischen Entitäten bedeutet, dass Änderungen oder Ausfälle in einer Entität die andere erheblich beeinflussen.

- Konsistenz: Starke Konsistenz (ACID) stellt sicher, dass die Daten korrekt sind, kann aber die Verfügbarkeit bei Netzwerkproblemen verringern.

- Verfügbarkeit: Hohe Verfügbarkeit setzt den Fokus auf die Betriebszeit und erfordert oft gelockerte Konsistenzregeln.

- Datenbesitz: Klare Grenzen darüber, welcher Dienst welche Daten besitzt, verhindern zirkuläre Abhängigkeiten.

🛡️ Strategien für die Beziehungsmodellierung

Die Art und Weise, wie Sie Beziehungen zwischen Entitäten definieren, ist der primäre Treiber für Widerstandsfähigkeit. In einer verteilten Umgebung ist jede Beziehung ein potenzieller Netzwerkaufruf. Die Minimierung dieser Aufrufe und die Behandlung ihrer Fehlerzustände ist entscheidend.

1. Vermeidung tiefer Join-Ketten

Tief normalisierte Schemata sind hervorragend für die Datenintegrität, können aber für die Leistung in verteilten Systemen katastrophal sein. Eine einzelne Abfrage, die fünf Joins über verschiedene Dienste erfordert, kann zu Zeitüberschreitungen und Kettenreaktionen führen. Stattdessen sollten Sie eine Denormalisierung erwägen, wenn dadurch der Bedarf an synchronen Abfragen über Dienste hinweg reduziert wird.

- Lesedaten replizieren: Speichern Sie häufig abgerufene Daten redundant, um Fernaufrufe zu vermeiden.

- Denormalisieren für Lesepfade: Akzeptieren Sie Schreibkomplexität im Austausch gegen schnellere Lesevorgänge und Zuverlässigkeit.

- Aggregationen zwischenspeichern: Berechnen Sie Gesamtwerte oder Zusammenfassungen im Voraus, um die Last der Echtzeitverarbeitung zu reduzieren.

2. Fremdschlüssel als Verträge, nicht als Durchsetzung

In einer einzelnen Datenbank verhindert ein Fremdschlüssel verwaiste Datensätze. In einem verteilten System ist die Durchsetzung über Datenbankbeschränkungen hinweg Netzwerkgrenzen hinweg riskant. Wenn Dienst A ausgefallen ist, kann Dienst B die Beziehung nicht validieren und könnte Operationen blockieren.

Es ist oft sicherer, die Referenzintegrität auf Anwendungsebene mit Validierungslogik oder Überprüfungen der zeitlichen Konsistenz durchzusetzen.

- Überprüfungen auf Anwendungsebene: Überprüfen Sie, ob IDs vor dem Schreiben existieren, erlauben aber Rennbedingungen.

- Zeitliche Konsistenz: Verwenden Sie Hintergrundaufgaben, um Orphan-Objekte aufzuräumen, anstatt die primäre Transaktion zu blockieren.

- Weiche Einschränkungen:Behandeln Sie Fremdschlüssel als logische Verknüpfungen statt als starre Datenbank-Sperren.

🗃️ Verwaltung von Datenkonsistenzmodellen

Verteilte Systeme müssen die CAP-Theorie berücksichtigen. Die Wahl des richtigen Konsistenzmodells für Ihre Entitäten ist entscheidend, um Datenkorruption während Ausfällen zu vermeiden.

| Konsistenzmodell | Anwendungsfall | Einfluss auf die Resilienz |

|---|---|---|

| Starke Konsistenz | Finanztransaktionen, Bestandszählungen | Hohe Zuverlässigkeit, geringere Verfügbarkeit bei Partitionen |

| Eventuelle Konsistenz | Benutzerprofile, Soziale Feeds, Protokolle | Hohe Verfügbarkeit, temporäre Datenabweichung |

| Lesen-Schreiben-Verhalten | Sitzungsdaten, Warenkörbe | Ausgeglichene Benutzererfahrung mit moderatem Komplexitätsgrad |

Beim Entwurf Ihres ERD sollten Sie markieren, welche Entitäten starke Konsistenz erfordern und welche eventuelle Aktualisierungen tolerieren können. Diese Unterscheidung leitet die Implementierung von Sperren, Transaktionen und Replikationsstrategien.

🔄 Umgang mit der Schema-Evolution

Systeme ändern sich. Felder werden hinzugefügt, Typen geändert und Beziehungen verschieben sich. In einer verteilten Architektur können Sie das Schema nicht einfach gleichzeitig auf allen Knoten ändern. Eine Unstimmigkeit zwischen einem Dienst und seiner Datenbankversion kann zu Abstürzen führen.

Best Practices für Versionierung

- Rückwärtskompatibilität:Neue Schema-Versionen müssen von alten Dienstversionen lesbar sein.

- Ablaufzeiten für Veraltete Elemente:Behalten Sie alte Felder in der Datenbank über längere Zeiträume bei, auch wenn sie nicht mehr verwendet werden.

- Funktions-Flags:Stellen Sie neue Datenstrukturen hinter Flags bereit, um die Bereitstellung zu steuern.

- Erweitern und Verkleinern: Fügen Sie zunächst das neue Feld hinzu (Erweiterung), migrieren Sie die Daten, und entfernen Sie dann das alte Feld (Verkleinerung).

Die Dokumentation dieser Änderungen in Ihrem ERD ist entscheidend. Verwenden Sie Kommentare oder getrennte Diagramme, um veraltete Beziehungen gegenüber aktiven zu zeigen. Dadurch wird verhindert, dass Ingenieure auf veraltete Strukturen zurückgreifen.

🛑 Verhinderung von Kettenreaktionen

Eine Kettenreaktion tritt auf, wenn ein lokaler Ausfall eine Kettenreaktion auslöst, die das gesamte System beeinträchtigt. Die Datenarchitektur spielt eine entscheidende Rolle bei der Begrenzung solcher Ereignisse.

1. Schutzschalter am Datenebene

Genau wie bei Dienstaufrufen Schutzschalter implementiert werden, sollten Sie Ihre Datenebene so gestalten, dass sie Timeouts reibungslos behandelt. Wenn eine Leseabfrage hängt, sollte das System nicht unbegrenzt warten.

- Zeitüberschreitungen festlegen:Definieren Sie strenge maximale Dauer für Datenbanktransaktionen.

- Fallsicherungswerte:Wenn Daten nicht abgerufen werden können, geben Sie einen sicheren Standardwert oder einen zwischengespeicherten Wert zurück.

- Rate Limiting:Verhindern Sie, dass eine einzelne schwere Abfrage alle Datenbankressourcen verbraucht.

2. Isolation kritischer Daten

Trennen Sie kritische Daten von nicht-kritischen Daten. Wenn der Benutzerprofil-Service ausfällt, sollte dies den Zahlungsverarbeitungs-Service nicht beeinträchtigen. Diese Trennung spiegelt sich in Ihrem ERD durch unterschiedliche Schemata oder getrennte physische Datenbanken wider.

- Datenbank-Sharding:Teilen Sie die Daten auf mehrere Server auf, um den Schadensradius zu begrenzen.

- Datenbankgrenze pro Dienst:Jeder Mikrodienst besitzt seine Datenbank ausschließlich.

- Trennung von Lesen und Schreiben:Verwenden Sie getrennte Verbindungen für Berichterstattung und transaktionale Aufgaben.

📉 Weiche Löschungen im Vergleich zu harten Löschungen

In verteilten Systemen ist eine harte Löschung riskant. Wenn ein Dienst eine Aufzeichnung löscht und ein anderer Dienst sie erwartet, wird der zweite Dienst abstürzen oder Fehler produzieren. Weiche Löschungen bieten eine Sicherheitsfunktion.

Statt eine Zeile zu entfernen, markieren Sie sie mit einem Zeitstempel oder Flag als gelöscht. Dadurch bleibt die Referenzintegrität für Audits und Berichterstattung erhalten, während signalisiert wird, dass die Daten nicht mehr aktiv sind.

- Audit-Protokolle:Behalten Sie historische Daten für Compliance- und Debugging-Zwecke bei.

- Wiederherstellung:Fehlerhafte Löschungen können leicht rückgängig gemacht werden.

- Leistung:Vermeiden Sie die Kosten der Entfernung von Zeilen aus Indizes, obwohl dies den Speicherbedarf erhöht.

🔍 Beobachtbarkeit in der Datenarchitektur

Resilienz geht nicht nur um Prävention, sondern auch um Erkennung. Ihr ERD sollte Felder enthalten, die die Überwachung und Fehlersuche unterstützen.

- Correlation-IDs: Fügen Sie eine eindeutige ID hinzu, die durch alle zugehörigen Entitäten verläuft, um eine Anfrage zurückverfolgen zu können.

- Versions-Tupel: Speichern Sie Versionsnummern, um Schema-Abweichungen zu erkennen.

- Status-Flags: Markieren Sie Datensätze explizit als ausstehend, aktiv oder fehlgeschlagen, um die Fehlersuche zu erleichtern.

📊 Vergleich von Entwurfsmustern

| Muster | Vorteile | Nachteile |

|---|---|---|

| Zentralisierte Datenbank | Einfache Beziehungen, einfache Konsistenz | Einzelner Ausfallpunkt, Skalierungsbeschränkungen |

| Datenbank pro Dienst | Isolation, unabhängige Skalierung | Komplexe Transaktionen, letztendliche Konsistenz |

| Geteiltes Schema | Einfache Verknüpfungen, einheitliche Sicht | Enger Zusammenhang, Abstimmung bei der Bereitstellung |

🧪 Testen Ihres Entwurfs

Sobald der ERD entworfen ist, testen Sie ihn unter Ausfallbedingungen. Nehmen Sie nicht an, dass das Modell standhält. Simulieren Sie Netzwerkpartitionen und Datenbankausfälle, um zu sehen, wie die Beziehungen sich verhalten.

- Chaos-Engineering:Fügen Sie Ausfälle in Datennodes ein, um die Wiederherstellung zu beobachten.

- Lasttest:Belasten Sie das System, um zu sehen, ob die Beziehungen unter Belastung brechen.

- Vertragsprüfung:Stellen Sie sicher, dass die Datenformen zwischen den Diensten übereinstimmen.

📝 Letzte Überlegungen zur Datenarchitektur

Der Aufbau von resistenten Systemen erfordert die Anerkennung, dass Ausfälle unvermeidbar sind. Ihr ER-Diagramm ist die erste Verteidigungslinie gegen Chaos. Durch die Priorisierung von Isolation, die explizite Verwaltung der Konsistenz und die Planung für die Evolution schaffen Sie eine Grundlage für langfristige Stabilität. Das Ziel ist keine Perfektion, sondern eine sanfte Degradation. Wenn Komponenten versagen, sollte die Datenebene die Geschäftslogik davor schützen, vollständig zusammenzubrechen.

Ünehmen Sie diese Strategien, um sicherzustellen, dass Ihre Datenmodelle zu einer robusten Infrastruktur beitragen. Die kontinuierliche Überprüfung Ihres Schemas anhand realer Ausfallmuster hält Ihre Systeme gesund und reaktionsfähig.